Khôi phục file windows xp sau khi bị virus. Làm sạch danh sách các chương trình khởi động. Xóa đầu ra thông báo trong WinLogon

Chúng ta sẽ nói về những cách đơn giản nhất để vô hiệu hóa vi-rút, đặc biệt là những cách chặn máy tính để bàn Người dùng Windows 7 (Họ virus Trojan.Winlock). Những loại virus như vậy được phân biệt bởi thực tế là chúng không che giấu sự hiện diện của chúng trong hệ thống, mà ngược lại, chứng minh điều đó, khiến việc thực hiện bất kỳ hành động nào khác ngoài việc nhập một “mã mở khóa” đặc biệt là cực kỳ khó khăn để có được thứ đó, được cho là , bạn cần chuyển một số tiền nhất định cho những kẻ tấn công bằng cách gửi SMS hoặc bổ sung tài khoản điện thoại di động thông qua thiết bị đầu cuối thanh toán. Mục tiêu ở đây là một - buộc người dùng phải trả tiền và đôi khi là một khoản tiền khá kha khá. Một cửa sổ xuất hiện trên màn hình với cảnh báo đe dọa về việc chặn máy tính sử dụng phần mềm không được cấp phép phần mềm hoặc truy cập các trang web không mong muốn và những thứ tương tự, thường để dọa người dùng. Ngoài ra, virus không cho phép bạn thực hiện bất kỳ hành động nào trong môi trường làm việc Windows - nhấn khối sự kết hợp đặc biệt các phím để mở menu nút Bắt đầu, lệnh Chạy, trình quản lý tác vụ, v.v. Con trỏ chuột không thể di chuyển ra ngoài cửa sổ virus. Theo quy định, hình ảnh tương tự sẽ xuất hiện khi tải Windows vào chế độ an toàn. Tình hình có vẻ vô vọng, đặc biệt nếu không có máy tính nào khác, khả năng khởi động vào hệ điều hành khác hoặc từ phương tiện di động (LIVE CD, Chỉ huy ERD, máy quét virus). Tuy nhiên, trong phần lớn các trường hợp, vẫn có một lối thoát.

Các công nghệ mới được triển khai trong Windows Vista / Windows 7 đã khiến việc triển khai và tiếp quản hệ thống trở nên khó khăn hơn nhiều toàn quyền kiểm soát phần mềm độc hại và cũng cung cấp cho người dùng Tính năng bổ sung Việc loại bỏ chúng tương đối dễ dàng, ngay cả khi không có phần mềm chống vi-rút. Đó là về về khả năng khởi động hệ thống ở chế độ an toàn với sự hỗ trợ dòng lệnh và khởi chạy từ nó phần mềm kiểm soát và phục hồi. Rõ ràng, theo thói quen, do việc triển khai chế độ này khá kém trong các phiên bản hệ điều hành trước của họ Windows nên nhiều người dùng đơn giản là không sử dụng nó. Nhưng vô ích. trong đội Dòng Windows 7 không có màn hình nền thông thường (có thể bị vi-rút chặn), nhưng có thể khởi chạy hầu hết các chương trình - trình chỉnh sửa sổ đăng ký, trình quản lý tác vụ, tiện ích khôi phục hệ thống, v.v.

Loại bỏ vi-rút bằng cách khôi phục hệ thống về điểm khôi phục

Virus là chương trình thường xuyên, và ngay cả khi nó nằm trên ổ cứng của máy tính, nhưng không có khả năng tự động khởi động khi hệ thống khởi động và đăng ký người dùng, thì nó cũng vô hại, chẳng hạn như một chương trình thông thường. tập tin văn bản. Nếu bạn giải quyết được vấn đề chặn khởi động tự động phần mềm độc hại, khi đó nhiệm vụ loại bỏ phần mềm độc hại có thể coi như đã hoàn thành. Phương pháp khởi động tự động chính mà vi-rút sử dụng là thông qua các mục đăng ký được tạo đặc biệt khi chúng được đưa vào hệ thống. Nếu bạn xóa các mục này, virus có thể được coi là vô hiệu hóa. Cách dễ nhất là thực hiện khôi phục hệ thống bằng dữ liệu điểm kiểm tra. Điểm kiểm tra là bản sao của các tệp hệ thống quan trọng được lưu trữ trong một thư mục đặc biệt (" Khối lượng hệ thống Thông tin") và chứa, trong số những thứ khác, bản sao của các tập tin đăng ký hệ thống Các cửa sổ. Thực hiện khôi phục hệ thống về điểm khôi phục có ngày tạo trước đó nhiễm virus, cho phép bạn lấy trạng thái của sổ đăng ký hệ thống mà không có các mục do vi-rút nhúng tạo ra và do đó ngăn chặn việc nó tự động khởi động, tức là. loại bỏ sự lây nhiễm ngay cả khi không sử dụng phần mềm chống vi-rút. Bằng cách này, bạn có thể đơn giản và nhanh chóng thoát khỏi hệ thống khỏi bị lây nhiễm bởi hầu hết các loại vi-rút, kể cả những vi-rút chặn nhân viên Máy tính để bàn Windows. Đương nhiên, một virus chặn bằng cách sử dụng một bản sửa đổi chẳng hạn lĩnh vực khởi động ổ cứng Không thể loại bỏ (vi-rút MBRLock) theo cách này, vì việc khôi phục hệ thống về điểm khôi phục không ảnh hưởng đến bản ghi khởi động của đĩa và sẽ không thể khởi động Windows ở chế độ an toàn với sự hỗ trợ dòng lệnh, vì vi-rút được tải trước trình tải Windows. Để loại bỏ sự lây nhiễm như vậy, bạn sẽ phải khởi động từ một phương tiện khác và khôi phục các bản ghi khởi động bị nhiễm. Nhưng có tương đối ít loại vi-rút như vậy và trong hầu hết các trường hợp, bạn có thể loại bỏ sự lây nhiễm bằng cách khôi phục hệ thống về điểm khôi phục.

1. Khi bắt đầu tải, nhấn nút F8. Menu bộ tải khởi động Windows sẽ được hiển thị trên màn hình, với các tùy chọn có thể có để khởi động hệ thống

2. Chọn tùy chọn khởi động Windows - "Chế độ an toàn với hỗ trợ dòng lệnh"

Sau khi quá trình tải xuống hoàn tất và người dùng đăng ký, thay vì màn hình Windows thông thường, một cửa sổ sẽ được hiển thị bộ xử lý lệnh cmd.exe

3. Chạy công cụ Khôi phục Hệ thống bằng cách nhập rstrui.exe vào dòng lệnh và nhấn ENTER.

Chuyển chế độ sang "Chọn điểm khôi phục khác" và trong cửa sổ tiếp theo, chọn hộp "Hiển thị các điểm khôi phục khác"

Sau khi chọn một điểm Phục hồi Windows, bạn có thể xem danh sách các chương trình bị ảnh hưởng trong quá trình khôi phục hệ thống:

Danh sách các chương trình bị ảnh hưởng là danh sách các chương trình đã được cài đặt sau khi điểm khôi phục hệ thống được tạo và có thể yêu cầu cài đặt lại vì các mục đăng ký liên quan của chúng sẽ bị thiếu.

Sau khi nhấp vào nút "Hoàn tất", quá trình khôi phục hệ thống sẽ bắt đầu. Sau khi hoàn thành nó sẽ được thực thi khởi động lại Windows.

Sau khi khởi động lại, một thông báo sẽ được hiển thị cho biết quá trình khôi phục thành công hay thất bại và nếu thành công, Windows sẽ trở về trạng thái tương ứng với ngày điểm khôi phục được tạo. Nếu khóa màn hình không dừng, bạn có thể sử dụng phương pháp nâng cao hơn được trình bày bên dưới.

Loại bỏ vi-rút mà không đưa hệ thống về điểm khôi phục

Một tình huống có thể xảy ra khi hệ thống thiếu, theo nhiều lý do khác nhau, dữ liệu điểm khôi phục, quy trình khôi phục hoàn tất có lỗi hoặc quá trình khôi phục không cho kết quả khả quan. Trong trường hợp này, bạn có thể sử dụng tiện ích chẩn đoán Cấu hình Hệ thống MSCONFIG.EXE. Như trong trường hợp trước, bạn cần phải làm đang tải Windowsở chế độ an toàn có hỗ trợ dòng lệnh và trong cửa sổ trình thông dịch dòng lệnh cmd.exe, nhập msconfig.exe và nhấn ENTER

Trên tab General, bạn có thể chọn các chế độ sau Khởi động Windows:

Khi hệ thống khởi động, chỉ các dịch vụ hệ thống và chương trình người dùng được yêu cầu tối thiểu mới được khởi chạy.

Khởi động có chọn lọc- cho phép bạn thiết lập chế độ thủ công danh sách các dịch vụ hệ thống và chương trình người dùng sẽ được khởi chạy trong quá trình khởi động.

Để loại bỏ vi-rút, cách dễ nhất là sử dụng khởi chạy chẩn đoán khi tiện ích tự xác định một bộ chương trình tự động khởi động. Nếu ở chế độ này, vi-rút ngừng chặn máy tính để bàn, thì bạn cần chuyển sang bước tiếp theo - xác định chương trình nào là vi-rút. Để thực hiện việc này, bạn có thể sử dụng chế độ khởi động chọn lọc, chế độ này cho phép bạn bật hoặc tắt tính năng khởi động chương trình cá nhânở chế độ thủ công.

Tab "Dịch vụ" cho phép bạn bật hoặc tắt tính năng khởi chạy các dịch vụ hệ thống có loại khởi động được đặt thành "Tự động". Hộp không được chọn ở phía trước tên dịch vụ có nghĩa là nó sẽ không được khởi chạy trong quá trình khởi động hệ thống. Ở cuối cửa sổ tiện ích MSCONFIG có một trường để cài đặt chế độ "Không hiển thị các dịch vụ của Microsoft", khi được bật, chế độ này sẽ chỉ hiển thị các dịch vụ của bên thứ ba.

Tôi lưu ý rằng khả năng hệ thống bị nhiễm vi-rút được cài đặt dưới dạng dịch vụ hệ thống, với cài đặt bảo mật tiêu chuẩn trong Windows Vista / Windows 7 là rất thấp và bạn sẽ phải tìm dấu vết của vi-rút trong danh sách của các chương trình người dùng được khởi chạy tự động (tab "Khởi động").

Giống như trong tab Dịch vụ, bạn có thể bật hoặc tắt tính năng tự động khởi chạy bất kỳ chương trình nào có trong danh sách được hiển thị bởi MSCONFIG. Nếu vi-rút được kích hoạt trên hệ thống bằng cách tự động khởi chạy bằng các khóa đăng ký đặc biệt hoặc nội dung của thư mục Khởi động, thì c sử dụng msconfig Bạn không chỉ có thể vô hiệu hóa nó mà còn có thể xác định đường dẫn và tên của tệp bị nhiễm.

Tiện ích msconfig rất đơn giản và phương tiện tiện lợiđịnh cấu hình tự động khởi chạy các dịch vụ và ứng dụng khởi động theo cách tiêu chuẩn cho hệ điều hành thuộc họ Windows. Tuy nhiên, những kẻ tạo ra virus thường sử dụng các kỹ thuật cho phép chúng khởi chạy các chương trình độc hại mà không cần sử dụng các điểm tự động chạy tiêu chuẩn. Rất có thể bạn có thể loại bỏ vi-rút như vậy bằng phương pháp được mô tả ở trên bằng cách khôi phục hệ thống về điểm khôi phục. Nếu không thể quay lại và sử dụng msconfig không dẫn đến kết quả khả quan, bạn có thể sử dụng tính năng chỉnh sửa trực tiếp sổ đăng ký.

Trong quá trình diệt virus, người dùng thường phải thực hiện hard reset bằng cách reset (Reset) hoặc tắt nguồn. Điều này có thể dẫn đến tình trạng hệ thống khởi động bình thường nhưng không đạt được đăng ký người dùng. Máy tính bị treo do vi phạm cấu trúc logic dữ liệu trong một số tệp hệ thống, điều này xảy ra khi chấm dứt sai công việc. Để giải quyết vấn đề, tương tự như các trường hợp trước, bạn có thể khởi động vào chế độ an toàn với sự hỗ trợ dòng lệnh và chạy lệnh kiểm tra đĩa hệ thống

chkdsk C: /F - kiểm tra ổ C: và sửa các lỗi được phát hiện (phím /F)

Bởi vì vào lúc này chạy chkdskĐĩa hệ thống bị chiếm dụng bởi các dịch vụ và ứng dụng hệ thống, chương trình chkdsk không thể có quyền truy cập độc quyền vào nó để thực hiện kiểm tra. Do đó, người dùng sẽ nhận được thông báo cảnh báo và được yêu cầu thực hiện kiểm tra vào lần khởi động lại hệ thống tiếp theo. Sau khi trả lời Y, thông tin sẽ được nhập vào sổ đăng ký để đảm bảo quá trình kiểm tra đĩa sẽ bắt đầu khi Windows khởi động lại. Sau khi kiểm tra xong, thông tin này sẽ bị xóa và Windows khởi động lại bình thường mà không cần sự can thiệp của người dùng.

Loại bỏ khả năng virus chạy bằng Trình chỉnh sửa sổ đăng ký.

Để khởi chạy trình chỉnh sửa sổ đăng ký, như trong trường hợp trước, bạn cần khởi động Windows ở chế độ an toàn có hỗ trợ dòng lệnh, nhập regedit.exe trong cửa sổ trình thông dịch dòng lệnh và nhấn ENTER Windows 7, với cài đặt bảo mật hệ thống tiêu chuẩn, được bảo vệ khỏi nhiều phương pháp khởi chạy các chương trình độc hại được sử dụng cho các phiên bản hệ điều hành trước của Microsoft. Virus cài đặt trình điều khiển và dịch vụ của riêng chúng, cấu hình lại dịch vụ WINLOGON bằng cách kết nối các mô-đun thực thi của riêng chúng, sửa các khóa đăng ký phù hợp với tất cả người dùng, v.v. - tất cả các phương pháp này đều không hoạt động trong Windows 7 hoặc yêu cầu chi phí lao động nghiêm trọng đến mức chúng thực tế là không thể đáp ứng được. Thông thường, những thay đổi đối với sổ đăng ký cho phép vi-rút chạy chỉ được thực hiện trong bối cảnh các quyền tồn tại đối với người dùng hiện tại, I E. trong phần HKEY_CURRENT_USER

Để trình diễn cơ chế đơn giản nhất để chặn máy tính để bàn bằng cách thay thế shell người dùng (shell) và không thể sử dụng tiện ích MSCONFIG để phát hiện và loại bỏ vi-rút, bạn có thể tiến hành thử nghiệm sau - thay vì vi-rút, chính bạn sửa dữ liệu đăng ký để có được, chẳng hạn như một dòng lệnh thay vì màn hình nền . Một desktop quen thuộc được tạo ra Windows Explorer(chương trình Explorer.exe) được khởi chạy dưới dạng shell của người dùng. Điều này được đảm bảo bởi các giá trị của tham số Shell trong khóa đăng ký

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon- Cho tất cả người dùng.

- cho người dùng hiện tại.

Tham số Shell là một chuỗi có tên chương trình sẽ được sử dụng làm shell khi người dùng đăng nhập. Thông thường, trong phần dành cho người dùng hiện tại (HKEY_CURRENT_USER hoặc viết tắt là HKCU), tham số Shell bị thiếu và giá trị từ khóa đăng ký cho tất cả người dùng được sử dụng (HKEY_LOCAL_MACHINE\ hoặc viết tắt là HKLM)

Khóa đăng ký trông như thế này HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon với cài đặt Windows 7 tiêu chuẩn

Nếu bạn thêm tham số chuỗi Shell lấy giá trị “cmd.exe” vào phần này thì lần sau khi người dùng hiện tại đăng nhập vào hệ thống, thay vì shell người dùng dựa trên Explorer tiêu chuẩn, shell cmd.exe sẽ được khởi chạy và thay vì màn hình nền Windows thông thường, cửa sổ dòng lệnh sẽ được hiển thị.

Đương nhiên, bất kỳ chương trình độc hại nào cũng có thể được khởi chạy theo cách này và người dùng sẽ nhận được biểu ngữ khiêu dâm, trình chặn và những thứ khó chịu khác thay vì máy tính để bàn.

Để thực hiện thay đổi đối với phần dành cho tất cả người dùng (HKLM...) bạn phải có đặc quyền quản trị, vì vậy các chương trình vi-rút thường sửa đổi cài đặt khóa đăng ký của người dùng hiện tại (HKCU...)

Nếu, để tiếp tục thử nghiệm, chúng tôi chạy tiện ích msconfig, thì bạn có thể đảm bảo rằng cmd.exe không được liệt kê dưới dạng shell người dùng trong danh sách các chương trình được khởi chạy tự động. Tất nhiên, việc khôi phục hệ thống sẽ cho phép bạn đưa sổ đăng ký về trạng thái ban đầu và loại bỏ quá trình tự động khởi động của vi-rút, nhưng nếu vì lý do nào đó, điều này là không thể, thì lựa chọn duy nhất còn lại là trực tiếp chỉnh sửa sổ đăng ký. Để quay lại màn hình tiêu chuẩn, chỉ cần xóa tham số Shell hoặc thay đổi giá trị của nó từ "cmd.exe" thành "explorer.exe" và đăng ký lại người dùng (đăng xuất và đăng nhập lại) hoặc khởi động lại. Bạn có thể chỉnh sửa sổ đăng ký bằng cách chạy trình chỉnh sửa sổ đăng ký regedit.exe từ dòng lệnh hoặc sử dụng tiện ích bảng điều khiển REG.EXE. Dòng lệnh ví dụ để loại bỏ tham số Shell:

REG xóa "HKCU\Software\Microsoft\Windows NT\CurrentVersion\Winlogon" /v Shell

Ví dụ đã cho về việc thay thế shell của người dùng ngày nay là một trong những kỹ thuật phổ biến nhất được vi-rút sử dụng trong môi trường hệ điều hành Windows 7. Mức độ bảo mật khá cao với cài đặt hệ thống tiêu chuẩn ngăn các chương trình độc hại truy cập vào các khóa đăng ký được sử dụng để lây nhiễm trong Windows XP trở lên phiên bản trước. Ngay cả khi người dùng hiện tại là thành viên của nhóm Quản trị viên, việc truy cập vào phần lớn cài đặt đăng ký được sử dụng để lây nhiễm yêu cầu chạy chương trình với tư cách quản trị viên. Chính vì lý do này mà phần mềm độc hại sửa đổi các khóa đăng ký mà người dùng hiện tại được phép truy cập (phần HKCU...) yếu tố quan trọng- khó khăn khi ghi tập tin chương trình vào thư mục hệ thống. Chính vì lý do này mà hầu hết vi-rút trong môi trường Windows 7 đều sử dụng việc khởi chạy các tệp thực thi (.exe) từ thư mục tệp tạm thời (Temp) của người dùng hiện tại. Khi phân tích các điểm khởi chạy tự động của các chương trình trong sổ đăng ký, trước hết bạn cần chú ý đến các chương trình nằm trong thư mục tệp tạm thời. Thông thường đây là một thư mục C:\USERS\tên người dùng\AppData\Local\Temp. Đường dẫn chính xác của thư mục tệp tạm thời có thể được xem qua bảng điều khiển trong thuộc tính hệ thống - " Biến môi trường". Hoặc trên dòng lệnh:

đặt nhiệt độ

hoặc

tiếng vang %temp%

Ngoài ra, việc tìm kiếm chuỗi đăng ký tương ứng với tên thư mục cho các tệp tạm thời hoặc biến %TEMP% có thể được sử dụng làm phương tiện bổ sungđể phát hiện virus. Các chương trình hợp pháp không bao giờ tự động khởi chạy từ Danh mục TEMP.

Để có được danh sách đầy đủđiểm bắt đầu tự động có thể thuận tiện để sử dụng chương trình đặc biệt Tự động chạy từ gói SysinternalsSuite.

Những cách đơn giản nhất để loại bỏ các trình chặn thuộc họ MBRLock

Các chương trình độc hại có thể giành quyền kiểm soát máy tính không chỉ bằng cách lây nhiễm vào hệ điều hành mà còn bằng cách sửa đổi các bản ghi khu vực khởi động của đĩa nơi quá trình khởi động được thực hiện. Virus thay thế dữ liệu khu vực khởi động của phân vùng đang hoạt động bằng mã chương trình của nó để thay vì Windows, một chương trình đơn giản được tải, hiển thị thông báo ransomware trên màn hình đòi tiền cho kẻ gian. Vì vi-rút giành được quyền kiểm soát trước khi hệ thống khởi động, nên chỉ có một cách để vượt qua nó - khởi động từ phương tiện khác (CD/DVD, ổ đĩa ngoài, v.v.) trong bất kỳ hệ điều hành nào có thể khôi phục mã chương trình của các phần khởi động . Cách dễ nhất là sử dụng Live CD/Live USB, thường được cung cấp miễn phí cho người dùng bởi hầu hết các công ty diệt virus (Dr Trực tiếp trên web CD, Kaspersky Đĩa cứu hộ Avast! Đĩa cứu hộ, v.v.) Ngoài việc khôi phục các phần khởi động, các sản phẩm này còn có thể quét hệ thống tệp để tìm phần mềm độc hại và loại bỏ hoặc khử trùng các tệp bị nhiễm. Nếu không thể sử dụng phương pháp này, thì bạn có thể tải xuống bằng cách tải xuống bất kỳ phiên bản Windows PE nào ( đĩa cài đặt, Đĩa khôi phục khẩn cấp ERD Commander), cho phép bạn khôi phục khả năng khởi động hệ thống bình thường. Thông thường chỉ cần truy cập dòng lệnh và chạy lệnh là đủ:

bootect /nt60 /mbr<буква системного диска:>

bootect /nt60 /mbr E:> - khôi phục các cung khởi động của ổ E: Ký tự của ổ đĩa được sử dụng làm thiết bị khởi động nên được sử dụng ở đây bị virus làm hỏng hệ thống.

hoặc cho Windows trước Windows Vista

bootect /nt52 /mbr<буква системного диска:>

Tiện ích bootect.exe có thể được tìm thấy không chỉ trong các thư mục hệ thống mà còn trên bất kỳ thư mục nào. phương tiện di động, có thể được thực thi trong bất kỳ hệ điều hành nào thuộc họ Windows và cho phép bạn khôi phục Mã chương trình các khu vực khởi động mà không ảnh hưởng đến bảng phân vùng và hệ thống tập tin. Công tắc /mbr thường không cần thiết vì nó khôi phục mã khởi động chính bản ghi MBR, loại virus nào không sửa đổi (có lẽ chúng chưa sửa đổi nó).

Tôi cảm ơn các chuyên gia của trung tâm dịch vụ máy tính Launch.RF đã giúp đỡ họ trong việc chuẩn bị tài liệu. Bạn có thể đặt hàng sửa chữa máy tính xách tay và netbook từ những người này ở Moscow.

Các chương trình độc hại được đưa vào hệ điều hành của máy tính cá nhân và gây ra thiệt hại đáng kể cho toàn bộ khối lượng dữ liệu. TRÊN khoảnh khắc này theo thời gian, các chương trình dịch hại được tạo ra bằng các mục đích khác nhau do đó, hành động của họ nhằm mục đích điều chỉnh các cấu trúc khác nhau của hệ điều hành máy tính cá nhân.

Các sự cố với Internet và trục trặc trong hoạt động của các thiết bị kết nối với PC là phổ biến và hậu quả là rõ ràng đối với người dùng.

Ngay cả khi dịch hại được phát hiện và tiêu diệt, điều này không loại trừ việc mất thông tin và các vấn đề khác phát sinh trong công việc tiếp theo. Danh sách các tùy chọn có thể là vô tận, thường thì người dùng phát hiện ra việc chặn toàn bộ hoặc một phần quyền truy cập vào World Wide Web, không hoạt động thiết bị bên ngoài(chuột, thẻ flash), máy tính để bàn trống, v.v.

Những hậu quả được liệt kê được quan sát thấy do những thay đổi mà chương trình gây hại thực hiện đối với các tệp hệ thống của máy tính cá nhân. Những thay đổi như vậy không được loại bỏ bằng cách loại bỏ vi-rút; chúng cần được sửa chữa một cách độc lập hoặc với sự trợ giúp của các chuyên gia. Thực tế, công việc loại này không đòi hỏi đào tạo đặc biệt và bất kỳ người dùng nâng cao nào cũng có thể thực hiện nó bằng cách nghiên cứu các hướng dẫn thích hợp.

Trong thực tế tổ chức khôi phục hệ điều hành, một số cách tiếp cận được phân biệt, tùy thuộc vào lý do dẫn đến lỗi. Hãy xem xét từng tùy chọn một cách chi tiết. Một phương pháp đơn giản có sẵn cho mọi người dùng là khôi phục hệ điều hành về điểm khôi phục khi hoạt động của máy tính cá nhân đáp ứng yêu cầu của người dùng. Nhưng giải pháp này thường không đạt yêu cầu hoặc không thể thực hiện được vì lý do khách quan.

Làm cách nào để khôi phục hệ điều hành nếu không thể đăng nhập vào PC?

Việc khởi chạy Khôi phục Hệ thống tiến hành như sau. Menu Bắt đầu\Bảng điều khiển\Khôi phục hệ thống. Tại địa chỉ này, chúng tôi chọn điểm khôi phục chúng tôi cần và bắt đầu quá trình. Sau một thời gian, công việc sẽ hoàn thành và máy tính đã sẵn sàng hoạt động. hoạt động bình thường. Kỹ thuật này khá phù hợp để loại bỏ một số loại vi-rút vì những thay đổi cũng xảy ra ở cấp độ đăng ký. Tùy chọn khôi phục hệ điều hành này được coi là đơn giản nhất và được bao gồm trong bộ công cụ Windows tiêu chuẩn. Hướng dẫn từng bước và trợ giúp nhận xét chi tiết về quy trình sẽ giúp bạn nắm vững kỹ thuật khôi phục chức năng của máy tính, ngay cả khi người dùng không cảm thấy hoàn toàn tự tin với tư cách là quản trị viên PC.

Một tùy chọn khôi phục hệ điều hành phổ biến khác là khởi chạy quy trình từ phương tiện bên ngoài. Tùy chọn này phức tạp bởi một số vấn đề, chẳng hạn như bạn cần phải có hình ảnh hệ thống trên thẻ flash hoặc đĩa và lưu ý có trước một bản sao như vậy. Ngoài ra, thường cần phải có những kỹ năng nhất định khi làm việc với hệ thống BIOS. Hình ảnh hệ điều hành trên phương tiện bên ngoài - lựa chọn tốt nhất trong trường hợp không thể khôi phục được do virus đã chặn đăng nhập vào máy tính. Có những lựa chọn khác.

Tận dụng lợi thế công cụ tiêu chuẩn Windows không thể khôi phục hệ điều hành nếu, chẳng hạn như không thể đăng nhập hoặc có những lý do khác ngăn cản hoạt động được thực hiện ở chế độ tiêu chuẩn. Tình huống này có thể được giải quyết bằng công cụ ERD Commander (ERDC).

Chúng ta hãy xem xét tình huống từng bước để xem chương trình hoạt động như thế nào. Bước đầu tiên là tải xuống chương trình. Bước thứ hai là khởi chạy công cụ System Em Restore Wizard, với sự trợ giúp của nó, hệ điều hành sẽ được khôi phục về vị trí khôi phục đã chỉ định.

Theo quy định, mỗi công cụ có một số Điểm kiểm soát, và trong 80% trường hợp, hiệu suất của máy tính cá nhân sẽ được khôi phục hoàn toàn.

Sử dụng các công cụ tiện ích AVZ

Công cụ được thảo luận bên dưới không yêu cầu bất kỳ kỹ năng đặc biệt nào của người dùng khi vận hành. Phần mềmđược phát triển bởi Oleg Zaitsev và được thiết kế để tìm kiếm và tiêu diệt tất cả các loại vi-rút và phần mềm độc hại. Nhưng ngoài chức năng chính, tiện ích còn khôi phục hầu hết các cài đặt hệ thống đã bị virus độc hại tấn công hoặc thay đổi.

Chương trình được trình bày có thể giải quyết những vấn đề gì? Điều chính là khôi phục các tập tin và cài đặt hệ thống đã bị vi-rút tấn công. Tiện ích này xử lý các trình điều khiển chương trình bị hỏng không thể khởi động sau khi khôi phục. Khi có sự cố phát sinh trong trình duyệt hoặc khi truy cập Internet bị chặn và nhiều sự cố khác.

Chúng tôi kích hoạt thao tác khôi phục tại File\System Restore và chọn thao tác cần thiết. Hình này hiển thị giao diện của các vi chương trình mà tiện ích vận hành; chúng tôi sẽ đưa ra mô tả về từng vi chương trình.

Như bạn có thể thấy, tập hợp các thao tác được thể hiện bằng 21 mục và tên của mỗi mục giải thích mục đích của nó. Lưu ý rằng khả năng của chương trình khá đa dạng và nó có thể được coi là một công cụ phổ quát để hồi sinh không chỉ bản thân hệ thống mà còn loại bỏ hậu quả do vi-rút hoạt động với dữ liệu hệ thống.

Tham số đầu tiên được sử dụng nếu do bị vi-rút tấn công và quy trình khôi phục hệ điều hành, các chương trình cần thiết cho người dùng từ chối hoạt động. Theo quy định, điều này xảy ra nếu dịch hại đã xâm nhập vào các tệp chương trình và trình điều khiển và thực hiện bất kỳ thay đổi nào đối với thông tin được ghi ở đó.

Tham số thứ hai là cần thiết khi virus thay thế tên miền khi nhập chúng vào công cụ tìm kiếm trình duyệt. Sự thay thế này là mức điều chỉnh đầu tiên về sự tương tác giữa các tệp hệ thống của hệ điều hành và Internet. Theo quy luật, chức năng chương trình này loại bỏ các thay đổi được thực hiện mà không để lại dấu vết, không cố gắng phát hiện chúng mà chỉ đơn giản bằng cách định dạng hoàn toàn toàn bộ khối lượng dữ liệu tiền tố và giao thức, thay thế chúng bằng cài đặt tiêu chuẩn.

Tùy chọn thứ ba tiếp tục cài đặt trang chủ Trình duyệt Internet. Như trong trường hợp trước, theo mặc định, chương trình sẽ khắc phục các sự cố trong trình duyệt Internet Explorer.

Tham số thứ tư sửa công việc máy tìm kiếm và cài đặt chế độ căn bản công việc. Một lần nữa, quy trình liên quan đến trình duyệt mặc định được cài đặt trong Windows.

Nếu có vấn đề liên quan đến hoạt động của màn hình (sự xuất hiện của biểu ngữ, hình ảnh, các mục không liên quan trên đó), hãy kích hoạt điểm thứ năm của chương trình. Hậu quả như vậy của hoạt động của phần mềm độc hại đã rất phổ biến cách đây vài năm và gây ra nhiều vấn đề cho người dùng, nhưng ngay cả bây giờ, những thủ đoạn bẩn thỉu như vậy vẫn có thể xâm nhập vào hệ điều hành PC.

Điểm thứ sáu là cần thiết nếu chương trình độc hại đã hạn chế hành động của người dùng khi thực hiện một số lệnh. Những hạn chế này có thể có bản chất khác và vì cài đặt quyền truy cập được lưu trữ trong sổ đăng ký nên phần mềm độc hại thường sử dụng thông tin này để sửa hoạt động của người dùng với PC của họ.

Nếu thông báo của bên thứ ba xuất hiện khi tải HĐH, điều này có nghĩa là phần mềm độc hại đã có thể xâm nhập vào cài đặt khởi động Windows NT. Khôi phục hệ điều hành đã tiêu diệt vi-rút không xóa thông báo này. Để loại bỏ nó, bạn cần kích hoạt tham số thứ bảy của menu tiện ích AVZ.

Tùy chọn menu thứ tám, như tên cho thấy, khôi phục cài đặt Explorer.

Đôi khi sự cố biểu hiện dưới dạng sự gián đoạn trong hoạt động thành phần hệ thống ov, chẳng hạn, khi khởi động hệ điều hành của máy tính cá nhân, màn hình nền sẽ biến mất. Tiện ích AVZ thực hiện chẩn đoán các cấu trúc này và thực hiện các điều chỉnh cần thiết bằng cách sử dụng mục chín của menu công cụ.

Sự cố khi tải HĐH ở chế độ an toàn có thể được giải quyết ở bước mười. Có thể dễ dàng nhận thấy nhu cầu kích hoạt mục đa chương trình này của tiện ích được thảo luận ở đây. Chúng xuất hiện trong bất kỳ nỗ lực nào để làm việc ở chế độ bảo mật.

Nếu trình quản lý tác vụ bị chặn, thì bạn cần kích hoạt mục menu thứ mười một. Virus thay mặt quản trị viên thực hiện thay đổi kích hoạt phần này hệ điều hành và thay vì cửa sổ làm việc, một thông báo xuất hiện cho biết hoạt động với trình quản lý tác vụ bị chặn.

Tiện ích HijackThis sử dụng việc lưu trữ danh sách các ngoại lệ trong sổ đăng ký làm một trong những chức năng chính của nó. Đối với virus, việc xâm nhập vào cơ sở dữ liệu tiện ích và đăng ký các tệp vào danh sách đăng ký là đủ. Sau này anh ấy có thể tự phục hồi số lượng không giới hạn một lần. Sổ đăng ký của tiện ích được dọn sạch bằng cách kích hoạt mục thứ mười hai trong menu cài đặt AVZ.

Điểm tiếp theo, thứ mười ba, cho phép bạn xóa tệp Máy chủ; tệp này, do vi-rút sửa đổi, có thể gây khó khăn khi làm việc với mạng, chặn một số tài nguyên và cản trở việc cập nhật cơ sở dữ liệu chương trình chống vi-rút. Làm việc với tập tin này sẽ được thảo luận chi tiết hơn dưới đây. Thật không may, hầu hết tất cả các chương trình vi-rút đều cố gắng chỉnh sửa tệp này, điều này trước hết là do việc thực hiện những thay đổi đó dễ dàng và hậu quả có thể nghiêm trọng hơn và sau khi loại bỏ vi-rút, thông tin được nhập vào tệp có thể bị biến dạng. một cổng trực tiếp để xâm nhập vào hệ điều hành các loài gây hại và phần mềm gián điệp mới.

Nếu quyền truy cập Internet bị chặn, điều này thường có nghĩa là có lỗi trong cài đặt SPI. Chúng sẽ được sửa nếu bạn kích hoạt mục menu thứ mười bốn. Điều quan trọng là mục cài đặt này không thể được sử dụng từ phiên cuối.

Các chức năng tương tự được bao gồm trong mục menu thứ mười lăm, nhưng chỉ có thể kích hoạt nó khi làm việc trên các hệ điều hành như XP, Windows 2003, Vista. Bạn có thể sử dụng đa chương trình này nếu bạn cố gắng khắc phục tình trạng đăng nhập vào mạng bằng cách sử dụng cài đặt trước đó không mang lại kết quả mong muốn.

Các khả năng của mục menu thứ mười sáu nhằm mục đích khôi phục các khóa đăng ký hệ thống chịu trách nhiệm khởi chạy trình duyệt Internet.

Bước tiếp theo trong quá trình khôi phục cài đặt hệ điều hành sau khi bị vi-rút tấn công là mở khóa trình chỉnh sửa sổ đăng ký. Theo quy định, biểu hiện bên ngoài là không thể tải chương trình để làm việc với Mạng.

Bốn điểm sau đây chỉ được khuyến nghị nếu thiệt hại đối với hệ điều hành quá nghiêm trọng đến mức nhìn chung, việc loại bỏ chúng bằng các phương pháp đó cũng không có gì khác biệt hay do đó sẽ cần phải cài đặt lại toàn bộ hệ thống.

Vì vậy, đoạn thứ mười tám tái hiện cài đặt ban đầu SPI. Mục thứ mười chín xóa sổ đăng ký Mount Points /2.

Điểm thứ hai mươi xóa tất cả các tuyến đường tĩnh. Cuối cùng, điểm thứ 21 cuối cùng sẽ xóa tất cả các kết nối DNS.

Như bạn có thể thấy, các khả năng của tiện ích này bao gồm hầu hết tất cả các lĩnh vực mà chương trình phần mềm độc hại vân sam có thể xâm nhập và để lại dấu vết hoạt động của nó, điều này không dễ phát hiện.

Bởi vì ứng dụng diệt virus không đảm bảo bảo vệ 100% hệ điều hành PC của bạn, chúng tôi khuyên bạn nên có một chương trình như vậy trong kho công cụ chống vi-rút của mình. virus máy tính tất cả các loại và hình thức.

Do hệ điều hành máy tính cá nhân bị khử trùng, các thiết bị được kết nối với nó không hoạt động.

Một trong những phương pháp ngụy trang phổ biến phần mềm gián điệp– đây là việc cài đặt trình điều khiển vi-rút của riêng bạn ngoài phần mềm thực. Trong tình huống này, trình điều khiển thực tế thường là tệp chuột hoặc bàn phím. Theo đó, sau khi vi-rút bị tiêu diệt, dấu vết của nó vẫn còn trong sổ đăng ký, vì lý do này, thiết bị mà sâu bệnh có thể gắn vào sẽ ngừng hoạt động.

Tình huống tương tự xảy ra khi quá trình gỡ cài đặt Kaspersky Anti-Virus không hoạt động chính xác. Điều này cũng là do đặc thù của việc cài đặt chương trình, khi cài đặt chương trình trên PC sử dụng trình điều khiển phụ trợ klmouflt. Trong trường hợp với Kaspersky, trình điều khiển này phải được tìm thấy và xóa hoàn toàn khỏi hệ thống máy tính cá nhân theo tất cả các quy tắc.

Nếu bàn phím và chuột từ chối hoạt động ở chế độ mong muốn, điều đầu tiên bạn cần làm là khôi phục khóa đăng ký.

Bàn phím :

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\Cont rol\Class\(4D36E 96B-E325-11CE-BF C1-08002BE10318)

UpperFilters=lớp kbdChuột :

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\Cont rol\Class\(4D36E 96F-E325-11CE-BF C1-08002BE10318)

UpperFilters=lớp mou

Vấn đề về các trang web không thể truy cập

Hậu quả của cuộc tấn công bằng phần mềm độc hại có thể là không thể truy cập được một số tài nguyên trên Internet. Và những hậu quả này là kết quả của những thay đổi mà virus đã tạo ra đối với hệ thống. Vấn đề được phát hiện ngay lập tức hoặc sau một thời gian, nhưng nếu do hoạt động của các chương trình dịch hại, nó xuất hiện sau một thời gian thì sẽ không khó để loại bỏ nó.

Có hai tùy chọn để chặn và phổ biến nhất là điều chỉnh file máy chủ. Tùy chọn thứ hai là tạo các tuyến tĩnh sai. Ngay cả khi vi-rút bị tiêu diệt, những thay đổi mà nó thực hiện đối với các công cụ này sẽ không bị loại bỏ.

Tài liệu được đề cập nằm trong thư mục hệ thống trên ổ C. Bạn có thể tìm thấy địa chỉ và vị trí của nó tại đây: C:\Windows\System 32\drivers\etc\hosts. Vì tìm kiếm nhanh Thông thường, họ sử dụng dòng lệnh từ menu Bắt đầu.

Nếu không thể tìm thấy tệp bằng quy trình trên, điều này có thể có nghĩa là:

— chương trình vi rút đã thay đổi vị trí của nó trong sổ đăng ký;

— tài liệu tập tin có tham số "ẩn".

Trong trường hợp sau, chúng tôi thay đổi đặc điểm tìm kiếm. Tại: Tùy chọn thư mục / Xem, chúng tôi tìm thấy dòng “Hiển thị các tập tin ẩn” và đánh dấu vào ô đối diện, mở rộng phạm vi tìm kiếm.

Tệp máy chủ chứa thông tin chuyển đổi tên chữ cái của tên miền của trang web thành địa chỉ IP của nó, do đó các chương trình phần mềm độc hại viết các điều chỉnh trong đó có thể chuyển hướng người dùng đến các tài nguyên khác. Nếu điều này xảy ra, thì khi bạn nhập địa chỉ của trang mong muốn, một địa chỉ hoàn toàn khác sẽ mở ra. Để đưa những thay đổi này về trạng thái ban đầu và chính xác, bạn cần tìm tập tin này và phân tích nội dung của nó. Ngay cả người dùng thiếu kinh nghiệm cũng có thể biết chính xác những gì virus đã thay đổi, nhưng nếu điều này gây ra một số khó khăn nhất định, bạn có thể khôi phục cài đặt mặc định, từ đó loại bỏ tất cả các thay đổi được thực hiện đối với tệp.

Đối với việc điều chỉnh các tuyến đường, nguyên tắc hoạt động là như nhau. Tuy nhiên, trong quá trình tương tác giữa hệ điều hành PC và Internet, tệp máy chủ luôn được ưu tiên, vì vậy việc khôi phục nó là đủ để công việc được thực hiện ở chế độ tiêu chuẩn.

Khó khăn nảy sinh nếu tập tin cần thiết không thể tìm thấy vì virus thay đổi vị trí của nó trong thư mục hệ thống. Sau đó, bạn cần sửa khóa đăng ký.

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\serv Ices\Tcpip\Param eters\DataBasePa th

Các vi-rút thuộc nhóm Win32/Vundo vượt trội hơn hầu hết các đối tác độc hại của chúng ở khả năng chuyển đổi tập tin máy chủ một cách khéo léo. Nó tự thay đổi tên tập tin, xóa chữ cái Latinh o và thay thế dấu bằng chữ cái Cyrillic. Một tệp như vậy không còn chuyển đổi tên miền của trang web thành địa chỉ IP và ngay cả khi người dùng khôi phục tệp này, kết quả công việc sẽ vẫn như cũ. Làm thế nào để tìm thấy một tập tin chính hãng? Nếu có nghi ngờ rằng đối tượng chúng ta cần là có thật, chúng ta thực hiện quy trình sau. Bước đầu tiên là kích hoạt chế độ hiển thị tập tin ẩn. Hãy kiểm tra danh mục, có vẻ như nó được hiển thị trong hình.

Đây là hai tập tin giống hệt nhau, nhưng vì HĐH không cho phép sử dụng tên giống nhau nên rõ ràng chúng ta đang xử lý một tài liệu sai. Thật dễ dàng để xác định cái nào đúng và cái nào sai. Virus tạo ra tập tin lớn và nhiều điều chỉnh nên kết quả phá hoại của anh ta được thể hiện trong hình tập tin ẩn khối lượng 173 KB.

Nếu bạn mở một file tài liệu, thông tin trong đó sẽ chứa những dòng sau:

31.214.145.172 vk.com - một chuỗi có thể thay thế địa chỉ IP của trang web

127.0.0.1 avast.com - dòng file do virus viết để từ chối truy cập vào trang web chương trình diệt virus

Chúng tôi đã lưu ý ở trên rằng bạn cũng có thể chặn các tài nguyên riêng lẻ bằng cách tạo các tuyến không chính xác trong bảng định tuyến. Chúng ta hãy xem chuỗi hành động để xem tình huống có thể được giải quyết như thế nào.

Nếu tệp máy chủ không có các điều chỉnh độc hại và không thể làm việc với tài nguyên thì vấn đề nằm ở bảng lộ trình. Một vài lời về bản chất của sự tương tác của các công cụ này. Nếu địa chỉ miền thích ứng chính xác được chỉ định trong tệp máy chủ thì việc chuyển hướng đến địa chỉ này sẽ xảy ra với tài nguyên hiện có. Thông thường, địa chỉ IP không thuộc dải địa chỉ mạng con cục bộ, do đó việc chuyển hướng xảy ra thông qua cổng bộ định tuyến, được xác định bởi cài đặt kết nối Internet.

Nếu bạn điều chỉnh các mục tuyến cho một địa chỉ IP cụ thể thì kết nối tự động sẽ xảy ra dựa trên mục này. Với điều kiện là không có tuyến đường như vậy hoặc cổng không hoạt động, kết nối sẽ không xảy ra và tài nguyên sẽ không khả dụng. Do đó, virus có thể xóa một mục trong bảng lộ trình và chặn hoàn toàn bất kỳ trang web nào.

Các tuyến được tạo cho các trang cụ thể vẫn còn trong cơ sở dữ liệu đăng ký HKLM. Tuyến đường được cập nhật khi lệnh phần mềm thêm tuyến đường được kích hoạt hoặc dữ liệu được điều chỉnh thủ công. Khi không có tuyến tĩnh, phần bảng trống. Bạn có thể xem danh sách dữ liệu định tuyến bằng cách sử dụng lệnh in lộ trình. Nó sẽ trông giống thế này:

Các tuyến đường hoạt động:

Bảng được trình bày ở trên là tiêu chuẩn cho PC có một card mạng và cài đặt kết nối mạng:

Địa chỉ IP 192.168.0.0

mặt nạ 255.255.255.0

cổng mặc định 192.168.0.1

Mục được trình bày ở trên bao gồm địa chỉ IP mạng có mã hóa 192.168.0.0 và mặt nạ mạng con có mã hóa 255.255.255.0. Nếu bạn giải mã được dữ liệu này thì thông tin sẽ như sau. Mặt nạ bao gồm toàn bộ khối lượng các nút có phần cao tương đương của địa chỉ. Trong hệ thống số liệu, ba byte đầu tiên của mặt nạ mạng con là 1 trên tất cả các hệ điều hành PC (ngoại trừ số thập phân, trong đó giá trị là 255 và thập lục phân, trong đó giá trị là 0*FF). Phần thứ tự thấp của địa chỉ của các nút nhận được có giá trị trong phạm vi 1-254.

Theo thông tin được trình bày ở trên, địa chỉ thấp được mã hóa - 192.168.0.0, mã này là địa chỉ mạng. Địa chỉ cao nhất có mã hóa 192.168.0.255 được đặc trưng là địa chỉ quảng bá. Và nếu mã đầu tiên loại trừ việc sử dụng nó để trao đổi dữ liệu, thì mã thứ hai chính xác nhằm mục đích thực hiện các chức năng này. Các nút của họ trao đổi gói dữ liệu bằng các tuyến đường.

Hãy tưởng tượng cấu hình sau:

Địa chỉ IP - 192.168.0.0

Mặt nạ mạng - 255.255.255.0

Cổng - 192.168.0.3

Giao diện - 192.168.0.3

Số liệu - 1

Thông tin được giải mã logic như sau: trong dải địa chỉ từ 192.168.0.0 – 192.168.0.255, chúng tôi sử dụng mã làm cổng và giao diện để trao đổi thông tin thẻ kết nối(192.168.0.3). Tất cả điều này có nghĩa là thông tin được chuyển trực tiếp đến chính người nhận.

Khi điều kiện địa chỉ cuối không khớp với phạm vi đã chỉ định 192.168.0.0-192. 168.0.255, sẽ không thể truyền thông tin trực tiếp. Giao thức máy chủ gửi dữ liệu đến bộ định tuyến, chuyển tiếp dữ liệu đó sang mạng khác. Nếu các tuyến tĩnh không được chỉ định, địa chỉ bộ định tuyến mặc định vẫn giống như địa chỉ cổng. Thông tin được gửi đến địa chỉ này, sau đó đến mạng và dọc theo các tuyến được chỉ định trong bảng, cho đến khi người nhận nhận được gói. TRONG phác thảo chung Quá trình truyền dữ liệu trông giống hệt như thế này. Hãy trình bày một minh họa về các mục trong bảng bộ định tuyến tiêu chuẩn. Trong ví dụ chỉ có một vài bản ghi nhưng số lượng của chúng có thể lên tới hàng chục hoặc hàng trăm dòng.

Dựa trên dữ liệu mẫu, chúng tôi sẽ mô tả quá trình chuyển hướng đến các địa chỉ tài nguyên Internet. Trong quá trình liên hệ với các địa chỉ tài nguyên Internet nằm trong phạm vi được chỉ định từ 74.55.40.0 đến 74.55.40.255, mã bộ định tuyến bằng số mạng 192.168.0.0 và do đó không thể được sử dụng trong quá trình trao đổi dữ liệu thông tin. Giao thức IP chẩn đoán địa chỉ (74.55.40.226), địa chỉ này không có trong gói địa chỉ riêng lẻ mạng nội bộ và truy cập các tuyến tĩnh đã đăng ký.

Dựa trên dữ liệu mẫu, chúng tôi sẽ mô tả quá trình chuyển hướng đến các địa chỉ tài nguyên Internet. Trong quá trình liên hệ với các địa chỉ tài nguyên Internet nằm trong phạm vi được chỉ định từ 74.55.40.0 đến 74.55.40.255, mã bộ định tuyến bằng số mạng 192.168.0.0 và do đó không thể được sử dụng trong quá trình trao đổi dữ liệu thông tin. Giao thức IP chẩn đoán địa chỉ (74.55.40.226), địa chỉ này không có trong gói địa chỉ riêng lẻ mạng nội bộ và truy cập các tuyến tĩnh đã đăng ký.

Tình huống là khi tuyến đường này không được đăng ký, gói thông tin sẽ được gửi đến địa chỉ nhận dạng cổng được đặt mặc định trong ví dụ.

Vì tuyến đường được trình bày trong ví dụ được đặc trưng ưu tiên cao, do đó, nó yêu cầu một cổng cụ thể thay vì một tiêu chuẩn chung cho tất cả. Vì không có cổng nào thỏa mãn yêu cầu trong bảng nên máy chủ có địa chỉ mạng 74.55.40.226 sẽ vẫn nằm ngoài vùng truy cập. Và trong các điều kiện được chỉ định trong ví dụ với mã mặt nạ mạng con, tất cả các địa chỉ trong phạm vi 74.55.40.0 - 74.55.40.255 sẽ bị chặn. Phạm vi này bao gồm đường dẫn mạng đến trang web phần mềm chống vi-rút được cài đặt trên máy tính cá nhân, phần mềm này sẽ không nhận được các bản cập nhật cơ sở dữ liệu vi-rút cần thiết và sẽ không hoạt động bình thường.

Càng có nhiều dữ liệu như vậy trong bảng lộ trình, số lượng lớn tài nguyên bị chặn. Theo thực tế của các chuyên gia, các chương trình vi-rút đã tạo ra tới bốn trăm dòng loại này, do đó ngăn chặn hoạt động của khoảng một nghìn tài nguyên mạng. Hơn nữa, chủ sở hữu của vi-rút không đặc biệt quan tâm đến thực tế là trong nỗ lực cấm một số tài nguyên cụ thể, họ sẽ loại trừ khả năng truy cập hàng chục trang web khác. Đây là sai lầm chính của các lập trình viên vô đạo đức, vì số lượng tài nguyên không có sẵn cho thấy rất có khả năng bị chặn truyền dữ liệu. Vì vậy, ví dụ: nếu vòng tròn loại trừ bao gồm phổ biến nhất truyền thông xã hội và người dùng không thể đăng nhập vào trang web VKontakte hoặc Odnoklassniki thì sẽ nảy sinh nghi ngờ về vận hành chính xác PC có mạng.

Việc khắc phục tình trạng này không khó; lệnh định tuyến và phím xóa được sử dụng cho mục đích này. Chúng tôi tìm thấy các mục sai trong bảng và gỡ cài đặt chúng. Một lưu ý nhỏ: mọi thao tác chỉ khả thi nếu người dùng có quyền quản trị viên, nhưng virus chỉ có thể thay đổi tuyến đường nếu nó đã xâm nhập vào mạng thông qua tài khoản người quản trị máy tính cá nhân. Hãy đưa ra ví dụ về các nhiệm vụ như vậy.

Route delete 74.55.40.0 - mục xóa tùy chọn đầu tiên của tuyến đường;

Route delete 74.55.74.0 - mục xóa tùy chọn thứ hai của tuyến đường.

Số lượng các tuyến như vậy phải là tổng số tuyến đường sai.

Nếu bạn thực hiện một cách tiếp cận quy trình đơn giản hơn thì bạn cần sử dụng thao tác chuyển hướng đầu ra. Việc này được thực hiện bằng cách nhập đường tác vụ print > C:\routes.txt. Kích hoạt một lệnh sẽ tạo ra một tình huống trong đó đĩa hệ thống một tài liệu tệp có tên là Routes.txt được tạo, nó chứa một bảng chứa dữ liệu về tuyến đường.

Danh sách bảng chứa mã ký tự DOS. Những ký tự này không thể đọc được và không có ý nghĩa đối với hoạt động. Bằng cách thêm tác vụ xóa tuyến vào đầu mỗi tuyến, chúng tôi sẽ xóa từng mục nhập sai. Chúng trông giống như thế này:

tuyến đường xóa 84.50.0.0

tuyến đường xóa 84.52.233.0

tuyến đường xóa 84.53.70.0

tuyến đường xóa 84.53.201.0

tuyến đường xóa 84.54.46.0

Tiếp theo, bạn cần thay đổi phần mở rộng của tệp; các tùy chọn để thay thế phần mở rộng đó là cmd hoặc bat. Tập tin mớiđược khởi chạy bằng cách nhấp đúp nút bên phải chuột. Bạn có thể đơn giản hóa tác vụ bằng cách sử dụng trình quản lý tệp phổ biến FAR, hoạt động như sau. Trình chỉnh sửa, được gọi bằng phím chức năng F 4, được đánh dấu bằng các dấu đặc biệt bên phải các bản ghi lộ trình. Sử dụng tổ hợp phím CTRL +F 7, tất cả các khoảng trắng sẽ tự động được thay thế bằng một ký tự có giá trị trống và khoảng trắng lần lượt được đặt về vị trí bắt đầu của dòng. Sự kết hợp mới của các phím được chỉ định sẽ đặt tác vụ xóa tuyến đường đến vị trí chúng ta cần.

Khi có nhiều tuyến đường sai trong bảng dữ liệu và việc sửa chúng theo cách thủ công dường như là một quá trình lâu dài và tẻ nhạt, bạn nên sử dụng tác vụ định tuyến cùng với phím F.

Khóa này loại bỏ tất cả các tuyến không có bước nhảy và cũng gỡ cài đặt hoàn toàn các tuyến có điểm cuối và địa chỉ quảng bá. Cái đầu tiên và cái cuối cùng có mã kỹ thuật số 255.255.255.255; 127.0.0.0 thứ hai. Nói cách khác, tất cả thông tin giả mạo virus đã đăng ký trong bảng sẽ bị gỡ cài đặt. Nhưng đồng thời, bản ghi các tuyến tĩnh và dữ liệu cổng mặc định của chính người dùng sẽ bị hủy, do đó chúng sẽ cần được khôi phục vì mạng sẽ không thể truy cập được. Hoặc chúng ta có thể theo dõi quá trình làm sạch bảng dữ liệu và dừng nó lại khi có ý định xóa bản ghi mình cần.

Chương trình chống vi-rút AVZ cũng có thể được sử dụng để điều chỉnh cài đặt bộ định tuyến. Đa chương trình cụ thể xử lý quá trình này là mục cấu hình TCP thứ 20.

Tùy chọn cuối cùng là chặn người dùng truy cập vào địa chỉ IP của các trang web được sử dụng chương trình virus– sử dụng giả mạo địa chỉ máy chủ DNS. Trong tùy chọn này, kết nối với mạng xảy ra thông qua một máy chủ độc hại. Nhưng những tình huống như vậy khá hiếm.

Sau khi hoàn thành mọi công việc, bạn cần khởi động lại máy tính cá nhân của mình.

Một lần nữa tôi xin cảm ơn các bậc thầy của trung tâm dịch vụ máy tính Zapuskay.RF - http://zapuskay.rf/information/territory/Kolomenskaya/ vì họ đã giúp đỡ trong việc chuẩn bị tài liệu, từ đó bạn có thể đặt hàng sửa chữa máy tính xách tay và netbook ở Moscow.

Khôi phục tập tin bị mã hóa- đây là vấn đề mà rất nhiều người dùng đã gặp phải những máy tính cá nhân những người đã trở thành nạn nhân của nhiều loại virus mã hóa khác nhau. Số lượng phần mềm độc hại thuộc nhóm này rất lớn và đang tăng lên mỗi ngày. Chỉ trong Gần đây Chúng tôi đã gặp hàng tá biến thể ransomware: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, Better_call_saul, crittt, v.v.

Tất nhiên, bạn có thể khôi phục các tệp bị mã hóa chỉ bằng cách làm theo hướng dẫn mà kẻ tạo vi-rút để lại trên máy tính bị nhiễm. Nhưng thông thường, chi phí giải mã là rất đáng kể và bạn cũng cần biết rằng một số vi-rút ransomware mã hóa tệp theo cách mà sau này đơn giản là không thể giải mã chúng. Và tất nhiên, việc trả tiền để khôi phục các tập tin của riêng bạn thật khó chịu.

Các cách khôi phục file bị mã hóa miễn phí

Có một số cách để khôi phục các tệp được mã hóa bằng các chương trình hoàn toàn miễn phí và đã được chứng minh như ShadowExplorer và PhotoRec. Trước và trong quá trình khôi phục, hãy cố gắng sử dụng máy tính bị nhiễm virus ít nhất có thể, bằng cách này, bạn sẽ tăng cơ hội khôi phục tệp thành công.

Các hướng dẫn được mô tả bên dưới phải được thực hiện từng bước một, nếu có điều gì không hiệu quả với bạn, hãy DỪNG LẠI, yêu cầu trợ giúp bằng cách viết bình luận về bài viết này hoặc tạo chủ đề mới trên .

1. Loại bỏ virus ransomware

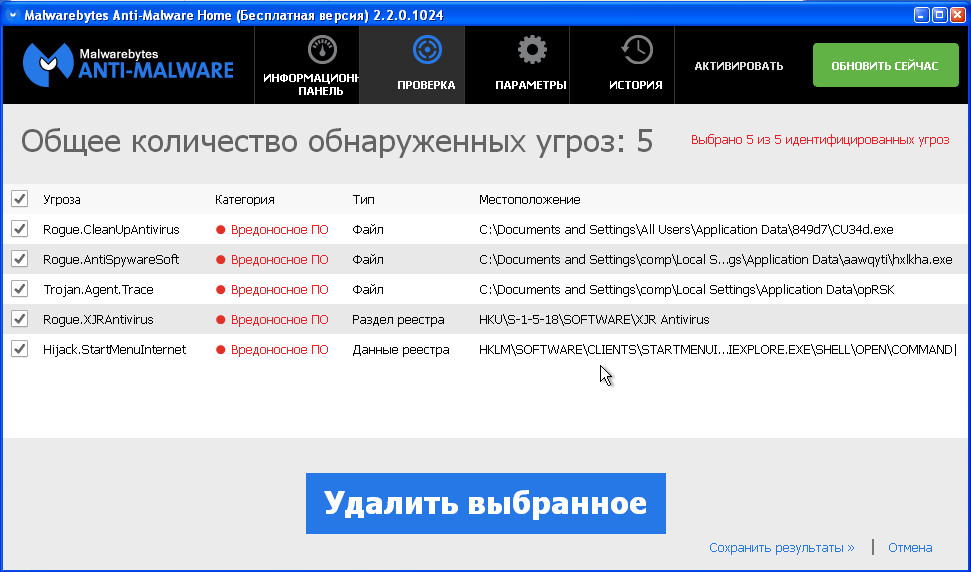

Kaspersky Loại bỏ vi-rút Công cụ và Malwarebytes Anti-Malware có thể phát hiện các loại khác nhau vi-rút ransomware đang hoạt động và sẽ dễ dàng loại bỏ chúng khỏi máy tính của bạn, NHƯNG chúng không thể khôi phục các tệp được mã hóa.

1.1. Loại bỏ ransomware bằng Kaspersky Virus Removal Tool

Nhấn nút Quétđể quét máy tính của bạn để tìm sự hiện diện của vi-rút ransomware.

Đợi quá trình này hoàn tất và xóa mọi phần mềm độc hại được tìm thấy.

1.2. Loại bỏ ransomware bằng Malwarebytes Anti-malware

Tải xuống chương trình. Sau khi tải xuống hoàn tất, hãy chạy tệp đã tải xuống.

Quy trình cập nhật chương trình sẽ tự động bắt đầu. Khi nó kết thúc nhấn nút Chạy quét. Malwarebytes Anti-malware sẽ bắt đầu quét máy tính của bạn.

Ngay sau khi quét máy tính, Malwarebytes Anti-malware sẽ mở ra danh sách các thành phần được tìm thấy của virus ransomware.

Nhấn nút Xóa đã chọnđể làm sạch máy tính của bạn. Trong khi phần mềm độc hại đang bị xóa, Malwarebytes Anti-malware có thể yêu cầu bạn khởi động lại máy tính để tiếp tục quá trình. Xác nhận điều này bằng cách chọn Có.

Sau khi máy tính khởi động lại, Malwarebytes Anti-malware sẽ tự động tiếp tục quá trình dọn dẹp.

2. Khôi phục file bị mã hóa bằng ShadowExplorer

ShadowExplorer là một tiện ích nhỏ cho phép bạn khôi phục bản sao ẩn của các tệp được tạo tự động hệ điều hành Cửa sổ (7-10). Điều này sẽ cho phép bạn khôi phục các tệp được mã hóa của mình về trạng thái ban đầu.

Tải xuống chương trình. Chương trình nằm ở kho lưu trữ zip. Vì vậy hãy nhấp vào tập tin đã tải xuống phím phải và chọn Trích xuất tất cả. Sau đó mở thư mục ShadowExplorerPortable.

Khởi chạy ShadowExplorer. Chọn đĩa bạn cần và ngày tạo bản sao bóng tối, tương ứng là số 1 và 2 trong hình dưới đây.

Nhấp chuột phải vào thư mục hoặc tập tin bạn muốn khôi phục bản sao. Từ menu xuất hiện, chọn Xuất.

Và cuối cùng, chọn thư mục nơi tệp được khôi phục sẽ được sao chép.

3. Khôi phục file bị mã hóa bằng PhotoRec

PhotoRec là một chương trình miễn phí được thiết kế để khôi phục các tập tin bị xóa và bị mất. Sử dụng nó, bạn có thể khôi phục tập tin nguồn, virus ransomware đã bị xóa sau khi tạo bản sao được mã hóa của chúng.

Tải xuống chương trình. Chương trình này nằm trong kho lưu trữ. Do đó, hãy nhấp chuột phải vào file đã tải xuống và chọn Extract all. Sau đó mở thư mục testdisk.

Tìm QPhotoRec_Win trong danh sách tệp và chạy nó. Một cửa sổ chương trình sẽ mở ra hiển thị tất cả các phân vùng của các đĩa có sẵn.

Trong danh sách các phân vùng, hãy chọn phân vùng chứa các tệp được mã hóa. Sau đó bấm vào nút Định dạng tệp.

Theo mặc định, chương trình được cấu hình để khôi phục tất cả các loại tệp, nhưng để tăng tốc công việc, bạn chỉ nên để lại những loại tệp mà bạn cần khôi phục. Khi bạn đã hoàn thành lựa chọn của mình, hãy nhấp vào OK.

Ở cuối cửa sổ chương trình QPhotoRec, tìm nút Duyệt và nhấp vào nút đó. Bạn cần chọn thư mục lưu các tập tin đã khôi phục. Nên sử dụng đĩa không chứa các tệp được mã hóa cần khôi phục (bạn có thể sử dụng ổ đĩa flash hoặc ổ đĩa ngoài).

Để bắt đầu quy trình tìm kiếm và khôi phục bản gốc của các tệp được mã hóa, hãy nhấp vào nút Tìm kiếm. Quá trình này mất khá nhiều thời gian nên hãy kiên nhẫn.

Khi tìm kiếm hoàn tất, nhấp vào nút Thoát. Bây giờ hãy mở thư mục bạn đã chọn để lưu các tập tin đã khôi phục.

Thư mục sẽ chứa các thư mục có tên recup_dir.1, recup_dir.2, recup_dir.3, v.v. Chương trình càng tìm thấy nhiều tập tin thì càng có nhiều thư mục. Để tìm các tập tin bạn cần, hãy kiểm tra từng thư mục một. Để giúp tìm thấy tệp bạn cần dễ dàng hơn trong số lượng lớn tệp đã được khôi phục, hãy sử dụng hệ thống tích hợp sẵn Tìm kiếm Windows(theo nội dung file) và cũng đừng quên chức năng sắp xếp file trong thư mục. Bạn có thể chọn ngày tệp được sửa đổi làm tùy chọn sắp xếp vì QPhotoRec cố gắng khôi phục thuộc tính này khi khôi phục tệp.

Tận tụy AVZ, Tôi muốn chia sẻ với các bạn thêm một số kiến thức về khả năng của tiện ích tuyệt vời này.

Hôm nay chúng ta sẽ nói về các công cụ khôi phục hệ thống, những công cụ này thường có thể cứu sống máy tính của bạn sau khi bị nhiễm vi-rút và những nỗi kinh hoàng khác trong cuộc sống, cũng như giải quyết một số vấn đề. vấn đề mang tính hệ thống phát sinh do một số sai sót nhất định.

Nó sẽ hữu ích cho tất cả mọi người.

giới thiệu

Trước khi chúng ta bắt đầu, theo truyền thống, tôi muốn cung cấp cho bạn hai định dạng tài liệu, đó là: định dạng video hoặc văn bản. Đây là video:

Vâng, văn bản dưới đây. Hãy tự mình xem lựa chọn nào gần bạn hơn.

Mô tả chung về chức năng của chương trình

Những loại phục hồi này có nghĩa là gì? Đây là một bộ chương trình cơ sở và tập lệnh giúp đưa một số chức năng hệ thống nhất định trở lại trạng thái hoạt động. Ví dụ như cái nào? Chà, giả sử, trả lại trình chỉnh sửa sổ đăng ký, xóa tệp máy chủ hoặc đặt lại cài đặt IE. Nói chung, tôi cung cấp đầy đủ và kèm theo mô tả (để không phát minh lại bánh xe):

- 1. Khôi phục thông số khởi động của file .exe, .com, .pif

Phần sụn này khôi phục phản hồi của hệ thống đối với các tệp exe, com, pif, scr.

Chỉ định sử dụng: sau khi diệt virus, chương trình sẽ ngừng chạy. - 2. Đặt lại cài đặt tiền tố giao thức trình duyệt web IEđạt tiêu chuẩn

Phần sụn này khôi phục cài đặt tiền tố giao thức trong Internet Explorer

Chỉ dẫn sử dụng: khi bạn nhập một địa chỉ như www.yandex.ru, nó sẽ được thay thế bằng địa chỉ nào đó như www.seque.com/abcd.php?url=www.yandex.ru - 3. Khôi phục trang bắt đầu Internet Explorer

Phần sụn này khôi phục trang bắt đầu trong Internet Explorer

Chỉ định sử dụng: thay thế trang bắt đầu - 4. Đặt lại cài đặt tìm kiếm Internet Explorer về mặc định

Phần sụn này khôi phục cài đặt tìm kiếm trong Internet Explorer

Chỉ định sử dụng: Khi bạn nhấp vào nút "Tìm kiếm" trong IE, bạn đang truy cập một số trang web của bên thứ ba - 5. Khôi phục cài đặt máy tính để bàn

Phần sụn này khôi phục cài đặt máy tính để bàn. Phục hồi bao gồm việc xóa tất cả yếu tố hoạt động ActiveDesctop, hình nền, bỏ chặn menu chịu trách nhiệm về cài đặt màn hình.

Chỉ dẫn sử dụng: Các tab cài đặt màn hình trong cửa sổ "Thuộc tính: Màn hình" đã biến mất, các dòng chữ hoặc hình ảnh không liên quan được hiển thị trên màn hình - 6. Loại bỏ tất cả các Chính sách (hạn chế) người dùng hiện tại.

Windows cung cấp một cơ chế hạn chế hành động của người dùng được gọi là Chính sách. Nhiều phần mềm độc hại sử dụng công nghệ này vì cài đặt được lưu trữ trong sổ đăng ký và dễ tạo hoặc sửa đổi.

Chỉ định sử dụng: Chức năng dây dẫn hoặc các chức năng hệ thống khác bị chặn. - 7. Loại bỏ thông báo hiển thị trong WinLogon

Windows NT và các hệ thống tiếp theo trong dòng NT (2000, XP) cho phép bạn thiết lập thông báo hiển thị trong quá trình khởi động. Một số chương trình độc hại lợi dụng điều này và việc tiêu diệt chương trình độc hại không dẫn đến việc tiêu hủy thông báo này.

Chỉ định sử dụng: Trong quá trình khởi động hệ thống, một thông báo không liên quan sẽ được nhập vào. - 8. Khôi phục cài đặt File Explorer

Phần sụn này đặt lại một số cài đặt Explorer về tiêu chuẩn (các cài đặt do phần mềm độc hại thay đổi trước tiên sẽ được đặt lại).

Chỉ định sử dụng: Thay đổi cài đặt dây dẫn - 9. Loại bỏ trình gỡ lỗi tiến trình hệ thống

Đăng ký trình gỡ lỗi quy trình hệ thống sẽ cho phép bạn khởi chạy một ứng dụng ẩn, ứng dụng này được một số chương trình độc hại sử dụng

Chỉ định sử dụng: AVZ phát hiện các trình gỡ lỗi quy trình hệ thống không xác định, các vấn đề phát sinh khi khởi chạy các thành phần hệ thống, đặc biệt, màn hình nền biến mất sau khi khởi động lại. - 10. Khôi phục cài đặt khởi động ở SafeMode

Một số phần mềm độc hại, đặc biệt là sâu Bagle, làm hỏng cài đặt khởi động của hệ thống ở chế độ được bảo vệ. Phần sụn này khôi phục cài đặt khởi động ở chế độ được bảo vệ.

Chỉ định sử dụng: Máy tính không khởi động ở chế độ SafeMode. Chỉ sử dụng chương trình cơ sở này nếu bạn gặp sự cố khi khởi động vào chế độ được bảo vệ. - 11. Mở khóa trình quản lý tác vụ

Chặn Trình quản lý tác vụ được phần mềm độc hại sử dụng để bảo vệ các quy trình khỏi bị phát hiện và xóa. Theo đó, việc thực thi vi chương trình này sẽ loại bỏ khóa.

Chỉ dẫn sử dụng: Chặn trình quản lý tác vụ; khi bạn cố gắng gọi trình quản lý tác vụ, thông báo “Trình quản lý tác vụ bị quản trị viên chặn” sẽ hiển thị. - 12. Xóa danh sách bỏ qua của tiện ích HijackThis

Tiện ích HijackThis lưu trữ một số cài đặt của nó trong sổ đăng ký, đặc biệt là danh sách các trường hợp ngoại lệ. Do đó, để ngụy trang khỏi phần mềm độc hại HijackThis, việc đăng ký tài khoản của bạn là đủ. Các tập tin thực thi trong danh sách ngoại lệ. TRONG Hiện nay Một số chương trình độc hại được biết là đã khai thác lỗ hổng này. Phần mềm AVZ xóa danh sách ngoại lệ của tiện ích HijackThis

Chỉ định sử dụng: Nghi ngờ tiện ích HijackThis không hiển thị đầy đủ thông tin về hệ thống. - 13. Dọn dẹp file Hosts

Dọn dẹp tệp Máy chủ bao gồm việc tìm tệp Máy chủ, xóa tất cả các dòng quan trọng khỏi tệp đó và thêm chuỗi tiêu chuẩn"127.0.0.1 máy chủ cục bộ".

Chỉ định sử dụng: Nghi ngờ file Hosts đã bị chương trình độc hại sửa đổi. Triệu chứng điển hình là chặn cập nhật các chương trình chống vi-rút. Bạn có thể kiểm soát nội dung của tệp Máy chủ bằng trình quản lý tệp Máy chủ được tích hợp trong AVZ. - 14. Tự động sửa cài đặt SPl/LSP

Thực hiện phân tích cài đặt SPI và nếu phát hiện thấy lỗi, nó sẽ tự động sửa các lỗi được tìm thấy. Phần sụn này có thể được chạy lại không giới hạn số lần. Sau khi chạy phần sụn này, bạn nên khởi động lại máy tính. Ghi chú! Phần sụn này không thể chạy từ phiên cuối

Chỉ định sử dụng: Sau khi gỡ bỏ chương trình độc hại, quyền truy cập Internet sẽ bị mất. - 15. Đặt lại cài đặt SPI/LSP và TCP/IP (XP+)

Phần sụn này chỉ hoạt động trên XP, Windows 2003 và Vista. Nguyên tắc hoạt động của nó dựa trên việc đặt lại và tạo lại các cài đặt SPI/LSP và TCP/IP bằng cách sử dụng tiện ích tiêu chuẩn netsh, được bao gồm trong Windows. Bạn có thể đọc thêm về cách đặt lại cài đặt trong cơ sở kiến thức của Microsoft - Xin lưu ý! Bạn chỉ nên sử dụng khôi phục cài đặt gốc nếu cần nếu bạn gặp sự cố không thể khôi phục khi truy cập Internet sau khi xóa phần mềm độc hại!

Chỉ định sử dụng: Sau khi gỡ bỏ chương trình độc hại, quyền truy cập Internet bị mất và việc chạy chương trình cơ sở “14. Tự động sửa cài đặt SPl/LSP” không mang lại kết quả. - 16. Khôi phục key khởi chạy Explorer

Khôi phục các khóa đăng ký hệ thống chịu trách nhiệm khởi chạy Explorer.

Chỉ định sử dụng: Trong quá trình khởi động hệ thống, Explorer không khởi động nhưng có thể khởi chạy explorer.exe theo cách thủ công. - 17. Mở khóa trình soạn thảo sổ đăng ký

Bỏ chặn Trình chỉnh sửa sổ đăng ký bằng cách xóa chính sách ngăn nó chạy.

Chỉ định sử dụng: Không thể khởi động trình chỉnh sửa sổ đăng ký; khi bạn thử, một thông báo hiển thị cho biết việc khởi chạy nó bị quản trị viên chặn. - 18. Hoàn tất việc tạo lại cài đặt SPI

Thực hiện hỗ trợ Cài đặt SPI/LSP, sau đó nó hủy chúng và tạo chúng theo tiêu chuẩn được lưu trữ trong cơ sở dữ liệu.

Chỉ định sử dụng: Cài đặt SPI bị hư hỏng nghiêm trọng mà các tập lệnh 14 và 15 không thể sửa chữa được. Chỉ sử dụng nếu cần thiết! - 19. Xóa cơ sở dữ liệu MountPoints

Dọn dẹp cơ sở dữ liệu MountPoints và MountPoints2 trong sổ đăng ký.

Hướng dẫn sử dụng: Hoạt động này thường giúp ích trong trường hợp sau khi bị nhiễm vi-rút Flash, đĩa không mở được trong Explorer - Trên một ghi chú:

Khôi phục là vô ích nếu hệ thống đang chạy ngựa thành Troy, thực hiện các cấu hình lại như vậy - trước tiên bạn phải xóa chương trình độc hại rồi khôi phục cài đặt hệ thống

Trên một ghi chú:

Để loại bỏ dấu vết của hầu hết các Hijacker, bạn cần chạy ba chương trình cơ sở - "Đặt lại cài đặt tìm kiếm Internet Explorer về tiêu chuẩn", "Khôi phục trang bắt đầu Internet Explorer", "Đặt lại cài đặt tiền tố giao thức Internet Explorer về tiêu chuẩn"

Trên một ghi chú:

Bất kỳ phần sụn nào cũng có thể được thực thi nhiều lần liên tiếp mà không làm hỏng hệ thống. Các trường hợp ngoại lệ là "5. Khôi phục cài đặt máy tính để bàn" (chương trình cơ sở này sẽ đặt lại tất cả cài đặt máy tính để bàn và bạn sẽ phải chọn lại màu và hình nền của màn hình) và "10. Khôi phục cài đặt khởi động trong SafeMode" (chương trình cơ sở này tạo lại các khóa đăng ký chịu trách nhiệm để khởi động vào chế độ an toàn).

Hữu ích phải không?

Bây giờ về cách sử dụng nó.

Đang tải, khởi động, sử dụng

Trên thực tế, mọi thứ đều đơn giản.

- Tải xuống từ đây(hoặc từ nơi khác) tiện ích diệt virus AVZ.

- Giải nén kho lưu trữ ở nơi thuận tiện cho bạn

- Chuyển đến thư mục nơi chúng tôi đã giải nén chương trình và chạy nó ở đó avz.exe.

- Trong cửa sổ chương trình chọn "Tài liệu" - "Khôi phục hệ thống".

- Chúng tôi đánh dấu vào các mục cần thiết và nhấn nút " Thực hiện các thao tác được đánh dấu".

- Chúng tôi đang chờ đợi và tận hưởng thành quả.

Đó là cách mọi thứ diễn ra.

Lời bạt

Tôi phải nói rằng nó hoạt động như một lá bùa và loại bỏ một số chuyển động không cần thiết. Có thể nói, mọi thứ đều trong tầm tay, nhanh chóng, đơn giản và hiệu quả.

Cám ơn vì sự quan tâm của bạn;)

Các chương trình chống vi-rút, ngay cả khi phát hiện và loại bỏ phần mềm độc hại, không phải lúc nào cũng khôi phục được toàn bộ chức năng của hệ thống. Thông thường, sau khi loại bỏ vi-rút, người dùng máy tính sẽ nhận được một màn hình trống, hoàn toàn không có quyền truy cập vào Internet (hoặc quyền truy cập vào một số trang web bị chặn), chuột không hoạt động, v.v. Điều này thường xảy ra do một số cài đặt hệ thống hoặc người dùng do chương trình độc hại thay đổi vẫn còn nguyên.Tiện ích này miễn phí, hoạt động mà không cần cài đặt, có chức năng đáng kinh ngạc và đã giúp tôi trong nhiều tình huống khác nhau. Theo quy luật, vi-rút thực hiện các thay đổi đối với sổ đăng ký hệ thống (thêm quá trình khởi động, sửa đổi các tham số khởi chạy chương trình, v.v.). Để không đi sâu vào hệ thống, sửa các dấu vết vi-rút theo cách thủ công, bạn nên sử dụng thao tác “khôi phục hệ thống” có sẵn trong AVZ (mặc dù tiện ích này rất, rất tốt như một phần mềm chống vi-rút, nhưng việc kiểm tra ổ đĩa là rất tốt. diệt virus bằng tiện ích này).

Để bắt đầu quá trình khôi phục, hãy chạy tiện ích. Sau đó bấm vào tập tin - khôi phục hệ thống

và một cửa sổ như vậy sẽ mở ra trước mắt chúng ta

đánh dấu vào các ô chúng tôi cần và nhấp vào “Thực hiện các thao tác đã chọn”

1. Khôi phục thông số khởi động của file .exe, .com, .pif

Phần sụn này khôi phục phản hồi của hệ thống đối với các tệp exe, com, pif, scr.

Hướng dẫn sử dụng: Sau khi loại bỏ virus, các chương trình sẽ ngừng chạy.

2.Đặt lại cài đặt tiền tố giao thức Internet Explorer về tiêu chuẩn

Phần sụn này khôi phục cài đặt tiền tố giao thức trong Internet Explorer

Hướng dẫn sử dụng: khi bạn nhập một địa chỉ như www.yandex.ru, nó sẽ được thay thế bằng một địa chỉ như www.seque.com/abcd.php?url=www.yandex.ru

3. Khôi phục trang bắt đầu Internet Explorer

Phần sụn này khôi phục trang bắt đầu trong Internet Explorer

Hướng dẫn sử dụng: thay thế trang bắt đầu

4.Đặt lại cài đặt tìm kiếm Internet Explorer về tiêu chuẩn

Phần sụn này khôi phục cài đặt tìm kiếm trong Internet Explorer

Hướng dẫn sử dụng: Khi bạn nhấp vào nút “Tìm kiếm” trong IE, bạn sẽ được chuyển hướng đến một số trang web của bên thứ ba

5. Khôi phục cài đặt máy tính để bàn

Phần sụn này khôi phục cài đặt máy tính để bàn. Quá trình khôi phục bao gồm việc xóa tất cả các thành phần, hình nền ActiveDesctop đang hoạt động và bỏ chặn menu chịu trách nhiệm về cài đặt màn hình.

Hướng dẫn sử dụng: Dấu trang cài đặt màn hình trong cửa sổ “Thuộc tính hiển thị” đã biến mất;

6.Xóa tất cả Chính sách (hạn chế) của người dùng hiện tại

Windows cung cấp một cơ chế hạn chế hành động của người dùng được gọi là Chính sách. Nhiều phần mềm độc hại sử dụng công nghệ này vì cài đặt được lưu trữ trong sổ đăng ký và dễ tạo hoặc sửa đổi.

Hướng dẫn sử dụng: Chức năng Explorer hoặc các chức năng hệ thống khác bị chặn.

7.Xóa thông báo hiển thị trong WinLogon

Windows NT và các hệ thống tiếp theo trong dòng NT (2000, XP) cho phép bạn thiết lập thông báo hiển thị trong quá trình khởi động. Một số chương trình độc hại lợi dụng điều này và việc tiêu diệt chương trình độc hại không dẫn đến việc tiêu hủy thông báo này.

Hướng dẫn sử dụng: Trong quá trình khởi động hệ thống, một thông báo không liên quan sẽ được nhập vào.

8. Khôi phục cài đặt Explorer

Phần sụn này đặt lại một số cài đặt Explorer về tiêu chuẩn (các cài đặt do phần mềm độc hại thay đổi trước tiên sẽ được đặt lại).

Hướng dẫn sử dụng:Đã thay đổi cài đặt Explorer

9. Loại bỏ trình gỡ lỗi quy trình hệ thống

Đăng ký trình gỡ lỗi quy trình hệ thống sẽ cho phép bạn khởi chạy một ứng dụng ẩn, ứng dụng này được một số chương trình độc hại sử dụng

Hướng dẫn sử dụng: AVZ phát hiện các trình gỡ lỗi quy trình hệ thống không xác định, các vấn đề phát sinh khi khởi chạy các thành phần hệ thống, đặc biệt là máy tính để bàn biến mất sau khi khởi động lại.

10.Khôi phục cài đặt khởi động ở SafeMode

Một số phần mềm độc hại, đặc biệt là sâu Bagle, làm hỏng cài đặt khởi động của hệ thống ở chế độ được bảo vệ. Phần sụn này khôi phục cài đặt khởi động ở chế độ được bảo vệ.

Hướng dẫn sử dụng: Máy tính không khởi động vào SafeMode. Phần mềm này nên được sử dụng chỉ trong trường hợp có vấn đề khi khởi động ở chế độ được bảo vệ .

11.Mở khóa trình quản lý tác vụ

Chặn Trình quản lý tác vụ được phần mềm độc hại sử dụng để bảo vệ các quy trình khỏi bị phát hiện và xóa. Theo đó, việc thực thi vi chương trình này sẽ loại bỏ khóa.

Hướng dẫn sử dụng: Trình quản lý tác vụ bị chặn; khi bạn cố gắng gọi trình quản lý tác vụ, thông báo “Trình quản lý tác vụ bị quản trị viên chặn” sẽ hiển thị.

12.Xóa danh sách bỏ qua của tiện ích HijackThis

Tiện ích HijackThis lưu trữ một số cài đặt của nó trong sổ đăng ký, đặc biệt là danh sách các trường hợp ngoại lệ. Do đó, để ngụy trang khỏi HijackThis, chương trình độc hại chỉ cần đăng ký các tệp thực thi của nó vào danh sách loại trừ. Hiện tại có một số chương trình độc hại đã biết khai thác lỗ hổng này. Phần mềm AVZ xóa danh sách ngoại lệ của tiện ích HijackThis

Hướng dẫn sử dụng: Có nghi ngờ rằng tiện ích HijackThis không hiển thị tất cả thông tin về hệ thống.

13. Dọn dẹp file Hosts

Việc dọn dẹp tệp Máy chủ bao gồm việc tìm tệp Máy chủ, xóa tất cả các dòng quan trọng khỏi tệp đó và thêm dòng “127.0.0.1 localhost” tiêu chuẩn.

Hướng dẫn sử dụng: Người ta nghi ngờ rằng tệp Máy chủ đã bị phần mềm độc hại sửa đổi. Triệu chứng điển hình là chặn cập nhật các chương trình chống vi-rút. Bạn có thể kiểm soát nội dung của tệp Máy chủ bằng trình quản lý tệp Máy chủ được tích hợp trong AVZ.

14. Tự động sửa cài đặt SPl/LSP

Thực hiện phân tích cài đặt SPI và nếu phát hiện thấy lỗi, nó sẽ tự động sửa các lỗi được tìm thấy. Phần sụn này có thể được chạy lại không giới hạn số lần. Sau khi chạy phần sụn này, bạn nên khởi động lại máy tính. Ghi chú! Phần sụn này không thể chạy từ phiên cuối

Hướng dẫn sử dụng: Sau khi gỡ bỏ chương trình độc hại, tôi mất quyền truy cập Internet.

15. Đặt lại cài đặt SPI/LSP và TCP/IP (XP+)

Phần sụn này chỉ hoạt động trên XP, Windows 2003 và Vista. Nguyên tắc hoạt động của nó dựa trên việc đặt lại và tạo lại các cài đặt SPI/LSP và TCP/IP bằng tiện ích Netsh tiêu chuẩn có trong Windows.Ghi chú! Bạn chỉ nên sử dụng khôi phục cài đặt gốc nếu cần nếu bạn gặp sự cố không thể khôi phục khi truy cập Internet sau khi xóa phần mềm độc hại!

Hướng dẫn sử dụng: Sau khi xóa chương trình độc hại, hãy truy cập Internet và thực thi chương trình cơ sở “14. Tự động sửa cài đặt SPl/LSP không hoạt động.

16. Khôi phục key khởi chạy Explorer

Khôi phục các khóa đăng ký hệ thống chịu trách nhiệm khởi chạy Explorer.

Hướng dẫn sử dụng: Trong quá trình khởi động hệ thống, Explorer không khởi động nhưng có thể khởi chạy explorer.exe theo cách thủ công.

17. Mở khóa trình soạn thảo sổ đăng ký

Bỏ chặn Trình chỉnh sửa sổ đăng ký bằng cách xóa chính sách ngăn nó chạy.

Hướng dẫn sử dụng: Không thể khởi động Trình chỉnh sửa sổ đăng ký; khi bạn thử, một thông báo hiển thị cho biết việc khởi chạy nó đã bị quản trị viên chặn.

18. Hoàn tất việc tạo lại cài đặt SPI

Thực hiện sao lưu các cài đặt SPI/LSP, sau đó hủy chúng và tạo chúng theo tiêu chuẩn được lưu trữ trong cơ sở dữ liệu.

Hướng dẫn sử dụng: Thiệt hại nghiêm trọng đối với cài đặt SPI không thể sửa được bằng tập lệnh 14 và 15. Chỉ sử dụng nếu cần thiết!

19. Xóa cơ sở dữ liệu MountPoints

Dọn dẹp cơ sở dữ liệu MountPoints và MountPoints2 trong sổ đăng ký. Thao tác này thường hữu ích khi sau khi bị nhiễm vi-rút Flash, đĩa không mở được trong Explorer

Để thực hiện khôi phục, bạn phải chọn một hoặc nhiều mục và nhấp vào nút “Thực hiện các thao tác đã chọn”. Nhấp vào nút "OK" sẽ đóng cửa sổ.

Trên một lưu ý:

Việc khôi phục sẽ vô ích nếu hệ thống đang chạy chương trình Trojan thực hiện các cấu hình lại như vậy - trước tiên bạn phải xóa chương trình độc hại rồi khôi phục cài đặt hệ thống

Trên một lưu ý:

Để loại bỏ dấu vết của hầu hết các Hijacker, bạn cần chạy ba chương trình cơ sở - “Đặt lại cài đặt tìm kiếm Internet Explorer về tiêu chuẩn”, “Khôi phục trang bắt đầu Internet Explorer”, “Đặt lại cài đặt tiền tố giao thức Internet Explorer về tiêu chuẩn”

Trên một lưu ý:

Bất kỳ phần sụn nào cũng có thể được thực thi nhiều lần liên tiếp mà không làm hỏng hệ thống. Các trường hợp ngoại lệ là “5. Khôi phục cài đặt màn hình” (chạy chương trình cơ sở này sẽ đặt lại tất cả cài đặt màn hình và bạn sẽ phải chọn lại màu và hình nền của màn hình) và “10. Khôi phục cài đặt khởi động trong SafeMode" (chương trình cơ sở này tạo lại các khóa đăng ký chịu trách nhiệm khởi động ở chế độ an toàn).