Набор утилит для хакера. Ручная реанимация дампа памяти. Руководство по ручному восстановлению памяти. Меряем уязвимости. Классификаторы и метрики компьютерных брешей

«Смартфон с хакерскими утилитами? Нет такого», - еще недавно сказали бы мы тебе. Запустить привычные инструменты для реализации атак можно было разве что на каком-нибудь Maemo. Теперь же многие инструменты портировали под iOS и Android, а некоторые хак-тулзы были специально написаны для мобильного окружения. Может ли смартфон заменить ноутбук в тестах на проникновение? Мы решили проверить.

Android - популярная платформа не только для простых смертных, но и для правильных людей. Количество полезных утилит здесь просто зашкаливает. За это можно сказать спасибо UNIX-корням системы, значительно упростившим портирование многих инструментов на Android. Увы, некоторые из них Google не пускает в Play Store, так что придется ставить соответствующие APK вручную. Также для некоторых утилит нужен максимальный доступ к системе (например, файрволу iptables), поэтому следует заранее позаботиться о root-доступе.

Для каждого производителя здесь используется собственная технология, но найти необходимую инструкцию достаточно просто. Неплохой набор HOWTO собрал ресурс LifeHacker (bit.ly/eWgDlu). Однако если какой-то модели тут найти не удалось, на помощь всегда приходит форум XDA-Developers (www.xda-developers.com), на котором можно найти различную информацию фактически по любой модели Android-телефона. Так или иначе, часть из ниже описанных утилит заработают и без root-доступа. Итак представляем вам хакерские утилиты для андроид.

Менеджер пакетов:

Начнем обзор с необычного менеджера пакетов. Разработчики называют его «утилитами для суперпользователей», и это недалеко от правды. После установки BotBrew ты получаешь репозиторий, откуда можешь загрузить огромное количество скомпилированных под Android привычных инструментов. Среди них: интерпретаторы Python и Ruby для запуска многочисленных инструментов, которые на них написаны, сниффер tcpdump и сканер Nmap для анализа сети, Git и Subversion для работы с системами контроля версий и многое другое.

Сетевые сканеры:

Незаметный смартфон, который в отличие от ноутбука легко помещается в карман и никогда не вызывает подозрений, может быть полезен для исследования сети. Выше мы уже сказали, как можно установить Nmap, но есть еще один вариант. PIPS - это специально адаптированный под Android, хотя и неофициальный порт сканера Nmap. А значит, ты сможешь быстро найти активные устройства в сети, определить их ОС с помощью опций по fingerprinting’у, провести сканирование портов - короче говоря, сделать все, на что способен Nmap.

l

С использованием Nmap’а, несмотря на всю его мощь, есть две проблемы. Вопервых, параметры для сканирования передаются через ключи для запуска, которые надо не только знать, но еще и суметь ввести с неудобной мобильной клавиатуры. А во-вторых, результаты сканирования в консольном выводе не такие наглядные, как того хотелось бы. Этих недостатков лишен сканнер Fing, который очень быстро сканирует сеть, делает fingerprinting, после чего в понятной форме выводит список всех доступных устройств, разделяя их по типам (роутер, десктоп, iPhone и так далее). При этом по каждому хосту можно быстро посмотреть список открытых портов. Причем прямо отсюда можно подключиться, скажем, к FTP, используя установленный в системе FTP-клиент, - очень удобно.

Когда речь идет об анализе конкретного хоста, незаменимой может оказаться утилита NetAudit. Она работает на любом Android-устройстве (даже нерутованном) и позволяет не только быстро определить устройства в сети, но и исследовать их с помощью большой fingerprinting-базы для определения операционной системы, а также CMS-систем, используемых на веб-сервере. Сейчас в базе более 3000 цифровых отпечатков.

Если же нужно, напротив, работать на уровне ниже и тщательно исследовать работу сети, то здесь не обойтись без Net Tools. Это незаменимый в работе системного администратора набор утилит, позволяющий полностью продиагностировать работу сети, к которой подключено устройство. Пакет содержит более 15 различного рода программ, таких как ping, traceroute, arp, dns, netstat, route.

Режим монитора wi-fi в android:

Во всех WiFi-модулях есть специальный режим монитора (monitor mode). Этот режим можно использовать также для сниффинга, перехвата и взлома паролей. Однако, в Android-устройствах из-за аппаратных ограничений доступ к этому режиму закрыт. Дело в том, что в большинстве смартфонов Android используются одни и те же от Broadcom - это bcm4329 или bcm4330, которые работают не вполне стандартным образом.

На сайте опубликованаинструкция по активации monitor mode на Nexus One (Cyanogen 7) и GS2 (Cyanogen 9). Готовые пакеты можно скачать .

Для работы кода на других устройствах нужно самостоятельно скачатьисходный код и скомпилировать пакет.

МАНИПУЛЯЦИИ С ТРАФИКОМ:

Основанный на tcpdump сниффер честно логирует в pcap-файл все данные, которые далее можно изучить с помощью привычных утилит вроде Wireshark или Network Miner. Так как никакие возможности для MITM-атак в нем не реализованы, это скорее инструмент для анализа своего трафика. К примеру, это отличный способ изучить то, что передают программы, установленные на твой девайс из сомнительных репозиториев.

Если говорить о боевых приложениях для Android, то одним из самых нашумевших является FaceNiff, реализующий перехват и внедрение в перехваченные веб-сессии. Скачав APK-пакет с программой, можно практически на любом Android-смартфоне запустить этот хек-инструмент и, подключившись к беспроводной сети, перехватывать аккаунты самых разных сервисов: Facebook, Twitter, «ВКонтакте» и так далее - всего более десяти. Угон сессии осуществляется средствами применения атаки ARP spoofing, но атака возможна только на незащищенных соединениях (вклиниваться в SSL-трафик FaceNiff не умеет). Чтобы сдержать поток скрипткидисов, автор ограничил максимальное число сессий тремя.

l

Если создатель FaceNiff хочет за использование денежку, то DroidSheep - это полностью бесплатный инструмент с тем же функционалом. Правда, на официальном сайте ты не найдешь дистрибутива (это связано с суровыми законами Германии по части security-утилит), но его без проблем можно найти в Сети. Основная задача утилиты - перехват пользовательских веб-сессий популярных социальных сетей, реализованный спомощью все того же ARP Spoofing’а. А вот с безопасными подключениями беда: как и FaceNiff, DroidSheep наотрез отказывается работать с HTTPS-протоколом.

Эта утилита также демонстрирует небезопасность открытых беспроводных сетей, но несколько в другой плоскости. Она не перехватывает пользовательские сессии, но позволяет с помощью спуфинг-атаки пропускать HTTP-трафик через себя, выполняя с ним заданные манипуляции. Начиная от обычных шалостей (заменить все картинки на сайте троллфейсами, перевернуть все изображения или, скажем, подменив выдачу Google) и заканчивая фишинговыми атаками, когда пользователю подсовываются фейковые страницы таких популярных сервисов, как facebook.com, linkedin.com, vkontakte.ru и многих других.

Если спросить, какая хак-утилита для Android наиболее мощная, то у Anti, пожалуй, конкурентов нет. Это настоящий хакерский комбайн. Основная задача программы - сканирование сетевого периметра. Далее в бой вступают различные модули, с помощью которых реализован целый арсенал: это и прослушка трафика, и выполнение MITM-атак, и эксплуатация найденных уязвимостей. Правда, есть и свои минусы. Первое, что бросается в глаза, - эксплуатация уязвимостей производится лишь с центрального сервера программы, который находится в интернете, вследствие чего о целях, не имеющих внешнего IP-адреса, можно забыть.

ТУННЕЛИРОВАНИЕ ТРАФИКА:

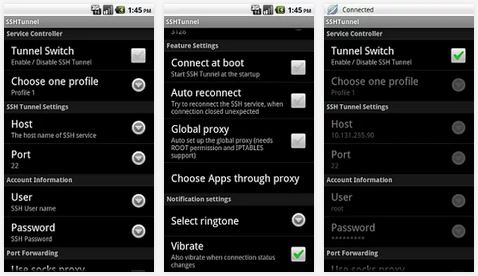

Хорошо, но как обеспечить безопасность своих данных, которые передаются в открытой беспроводной сети? Помимо VPN, который Android поддерживает из коробки, можно поднять SSH-туннель. Для этого есть замечательная утилита SSH Tunnel, которая позволяет завернуть через удаленный SSH-сервер трафик выбранных приложений или всей системы в целом.

Часто бывает необходимо пустить трафик через прокси или сокс, и в этом случае выручит ProxyDroid. Все просто: выбираешь, трафик каких приложений нужно туннелировать, и указываешь прокси (поддерживаются HTTP/HTTPS/SOCKS4/SOCKS5). Если требуется авторизация, то ProxyDroid это также поддерживает. К слову, конфигурацию можно забиндить на определенную беспроводную сеть, сделав разные настройки для каждой из них.

БЕСПРОВОДНЫЕ СЕТИ:

Встроенный менеджер беспроводных сетей не отличается информативностью. Если нужно быстро получить полную картину о находящихся рядом точках доступа, то утилита Wifi Analyzer - отличный выбор. Она не только покажет все находящиеся рядом точки доступа, но и отобразит канал, на котором они работают, их MAC-адрес и, что важнее всего, используемый тип шифрования (увидев заветные буквы «WEP», можно считать, что доступ в защищенную сеть обеспечен). Помимо этого, утилита идеально подойдет, если нужно найти, где физически находится нужная точка доступа, благодаря наглядному индикатору уровня сигнала.

Эта утилита, как заявляет ее разработчик, может быть полезна, когда беспроводная сеть под завязку забита клиентами, а именно в этот момент нужен хороший коннект и стабильная связь. WiFiKill позволяет отключить клиентов от интернета как выборочно, так и по определенному критерию (к примеру, возможно постебаться над всеми яблочниками). Программа всего-навсего выполняет атаку ARP spoofing и перенаправляет всех клиентов на самих себя. Этот алгоритм до глупости просто реализован на базе iptables. Такая вот панель управления для беспроводных сетей фастфуда.

АУДИТ ВЕБ-ПРИЛОЖЕНИЙ:

Манипулировать HTTP-запросами с компьютера - плевое дело, для этого есть огромное количество утилит и плагинов для браузеров. В случае со смартфоном все немного сложнее. Отправить кастомный HTTP-запрос с нужными тебе параметрами, например нужной cookie или измененным User-Agent, поможет HTTP Query Builder. Результат выполнения запроса будет отображен в стандартном браузере.

Если сайт защищен паролем с помощью Basic Access Authentication, то проверить его надежность можно с помощью утилиты Router Brute Force ADS 2. Изначально утилита создавалась для брутфорса паролей на админки роутера, но понятно, что она может быть использована и против любого другого ресурса с аналогичной защитой. Утилита работает, но явно сыровата. К примеру, разработчиком не предусмотрен грубый перебор, а возможен только брутфорс по словарю.

Наверняка ты слышал о такой программе вывода из строя веб-серверов, как Slowloris. Принцип ее действия - создать и удерживать максимальное количество подключений с удаленным веб-сервером, таким образом не давая подключиться к нему новым клиентам. Так вот, AnDOSid - аналог Slowloris прямо в Android-девайсе! Грустно, но двухсот подключений зачастую достаточно, чтобы обеспечить нестабильную работу каждому четвертому веб-сайту на Apache.

РАЗНЫЕ ПОЛЕЗНОСТИ:

При работе с многими веб-приложениями и анализе их логики достаточно часто встречаются данные, передаваемые в закодированном виде, а именно Base64. Encode поможет тебе раскодировать эти данные и посмотреть, что же именно в них хранится. Возможно, подставив кавычку, закодировав их обратно в Base64 и подставив в URL исследуемого сайта, ты получишь заветную ошибку выполнения запроса к базе данных.

Если нужен шестнадцатеричный редактор, то для Android он тоже есть. С помощью HexEditor ты сможешь редактировать любые файлы, в том числе и системные, если повысишь программе права до суперпользователя. Отличная замена стандартному редактору текстов, позволяющая с легкостью найти нужный фрагмент текста и изменить его.

УДАЛЕННЫЙ ДОСТУП:

Получив доступ к удаленному хосту, нужно иметь возможность им воспользоваться. А для этого нужны клиенты. Начнем с SSH, где стандартом де-факто уже является ConnectBot. Помимо удобного интерфейса, предоставляет возможность организации защищенных туннелей через SSH подключения.

Полезная программа, позволяющая подключаться к удаленному рабочему столу через сервисы RDP или VNC. Очень радует, что это два клиента в одном, нет необходимости использовать разные тулзы для RDP и VNC.

Специально написанный для Android браузер MIB, с помощью которого можно управлять сетевыми устройствами по протоколу SNMP. Сможет пригодиться для развития вектора атаки на различные маршрутизаторы, ведь стандартные community string (проще говоря, пароль для доступа) для управления через SNMP еще никто не отменял.

IPHONE

Не менее популярна среди разработчиков security-утилит платформа iOS. Но если в случае с Android права root’а были нужны только для некоторых приложений, то на устройствах от Apple джейлбрейк обязателен почти всегда. К счастью, даже для последней прошивки iДевайсов (5.1.1) уже есть тулза для джейлбрейка. Вместе с полным доступом ты еще получаешь и альтернативный менеджер приложений Cydia, в котором уже собраны многие утилиты.

РАБОТА С СИСТЕМОЙ:

Первое, с чего хочется начать, - это установка терминала. По понятным причинам в стандартной поставке мобильной ОС его нет, но он нам понадобится, чтобы запускать консольные утилиты, о которых мы далее будем говорить. Лучшей реализацией эмулятора терминала является MobileTerminal - он поддерживает сразу несколько терминалов, жесты для управления (например, для передачи

Еще один, более сложный вариант получить доступ к консоли устройства - установить на нем OpenSSH (это делается через Cydia) и локально подключаться к нему через SSH-клиент. Если использовать правильный клиент вроде iSSH, в котором изумительно реализовано управление с сенсорного экрана,- то ты из одного места сможешь работать с локальной консолью и удаленными хостами.

ПЕРЕХВАТ ДАННЫХ:

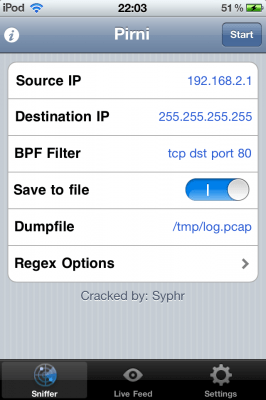

Теперь, когда доступ к консоли есть, можно попробовать утилиты. Начнем с Pirni, первого полноценнного сниффера для iOS. Конструктивно ограниченный модуль Wi-Fi, встроенный в iУстройства, невозможно перевести в promiscious-режим, необходимый для нормального перехвата данных. Так что для сниффинга используется классический ARP-спуфинг, с помощью которого весь трафик пропускается через само устройство. Стандартная версия утилиты запускается из консоли, однако есть более продвинутая версия - Pirni Pro, которая может похвастаться графическим интерфейсом. Причем она умеет на лету парсить HTTP-трафик и даже автоматически вытаскивать оттуда интересные данные (к примеру, логины-пароли), используя для этого регулярные выражения, которые задаются в настройках.

Небезызвестный сниффер Intercepter-NG с недавнего времени имеет консольную версию, которая работает на iOS и Android. В ней уже реализован граббинг паролей, передаваемых по самым разным протоколам, перехват сообщений мессенджеров, а также воскрешение файлов из трафика. При этом доступны функции сканирования сети и качественный ARP Poison. Для работы необходимо предварительно установить через Cydia пакет libpcap. Вся инструкция по запуску сводится к установке правильных прав: chmod +x intercepter_ios. Далее, если запустить сниффер без параметров, появится понятный интерактивный интерфейс.

Трудно поверить, но этот сложнейший инструмент для реализации MITM-атак всетаки портировали под iOS. После колоссальной работы получилось сделать полноценный мобильный порт. Чтобы избавить себя от танцев с бубном вокруг зависимостей во время самостоятельной компиляции, лучше установить уже собранный пакет, используя Cydia, предварительно добавив в качестве источника данных heworm.altervista.org/cydia. В комплекте идет и утилита etterlog, которая помогает извлечь из собранного дампа трафика различного рода полезную информацию (к примеру, аккаунты к FTP).

АНАЛИЗ БЕСПРОВОДНЫХ СЕТЕЙ:

В старых версиях iOS умельцы запускали aircrack и могли ломать WEP-ключ, но мы проверили: на новых устройствах программа не работает. Поэтому для исследования Wi-Fi нам придется довольствоваться только Wi-Fi-сканерами. WiFi Analyzer анализирует и отображает информацию обо всех доступных 802.11 сетях вокруг, включая информацию о SSID, каналах, вендорах, MAC-адресах и типах шифрования. С такой программой легко найти физическое местоположение точки, если ты вдруг его забыл, и, например, посмотреть написанный WPS PIN, необходимый для подключения.

СЕТЕВЫЕ СКАНЕРЫ:

Какой программой пользуется любой пентестер в любой точке планеты независимо от целей и задач? Сетевым сканером. И в случае с iOS это, скорее всего, будет мощнейший тулкит Scany. Благодаря набору встроенных утилит можно быстро получить подробную картину о сетевых устройствах и, к примеру, открытых портах. Помимо этого пакет включает в себя утилиты тестирования сети, такие как ping, traceroute, nslookup.

Впрочем, многие отдают предпочтение Fing’у. Сканер имеет достаточно простой и ограниченный функционал, но его вполне хватит для первого знакомства с сетью, скажем, кафетерия:). В результатах отображается информация о доступных сервисах на удаленных машинах, MAC-

адреса и имена хостов, подключенных к сканируемой сети.

Казалось бы, про Nikto все забыли, но почему? Ведь этот веб-сканер уязвимостей, написанный на скрипт-языке (а именно на Perl), ты легко сможешь установить через Cydia. А это значит, что ты без особого труда сможешь запустить его на своем джейлбрейкнутом устройстве из терминала. Nikto с радостью предоставит тебе дополнительную информацию по испытуемому веб-ресурсу. К тому же ты своими руками можешь добавить в его базу данных знаний собственные сигнатуры для поиска.

УДАЛЕННОЕ УПРАВЛЕНИЕ:

Многие сетевые устройства (в том числе дорогие роутеры) управляются по протоколу SNMP. Эта утилита позволяет просканировать подсети на наличие доступных сервисов SNMP с заранее известным значением community string (проще говоря, стандартными паролями). Заметим, что поиск сервисов SNMP со стандартными community string (public/private) в попытке получить доступ к управлению устройствами - неотъемлемая часть любого теста на проникновение наряду с

идентификацией самого периметра и выявлением сервисов.

Две утилиты от одного производителя предназначены для подключения к удаленному рабочему столу по протоколам RDP и VNC. Подобных утилит в App Store много, но именно эти особенно удобны в использовании.

ВОССТАНОВЛЕНИЕ ПАРОЛЕЙ:

Легендарная программа, помогающая «вспомнить» пароль миллионам хакеров по всему миру, была портирована под iOS. Теперь прямо с iPhone’а возможен перебор паролей к таким сервисам, как HTTP, FTP, Telnet, SSH, SMB, VNC, SMTP, POP3 и многим другим. Правда, для более эффективной атаки лучше запастись хорошими словарями для брутфорса.

Всем не понаслышке известна такая уязвимость, как использование стандартных паролей. PassMule представляет собой своего рода справочник, в котором собраны всевозможные стандартные логины и пароли для сетевых устройств. Они удобно разложены по названиям вендоров, продуктам и моделям, так что найти нужный не составит труда.

ЭКСПЛУАТАЦИЯ УЯЗВИМОСТЕЙ:

METASPLOIT

www.metasploit.com

Сложно представить себе более хакерскую утилиту, нежели Metasploit, - и именно она завершает наш сегодняшний обзор. Metasploit - это пакет разнообразных инструментов, основная задача которого заключается в эксплуатации уязвимостей в программном обеспечении. Представь: около 1000 надежных, проверенных и необходимых в повседневной жизни пентестера эксплойтов - прямо на смартфоне! С помощью такого инструмента реально можно обосноваться в любой сети. Metasploit позволяет не только эксплуатировать бреши в серверных приложениях - доступны также инструменты для атак на клиентские приложения (например, через модуль Browser Autopwn, когда в трафик клиентов вставляется боевая нагрузка). Мобильной версии тулкита не существует, однако на Apple-устройство можно установить стандартный пакет, воспользовавшись

В этой части описана техника взлома компьютеров Windows 2000/XP в сетях TCP/IP. В уроке 1 мы обсуждали методы и средства, применяемые хакерами для проникновения в компьютерную систему организации. Там мы указали, что для реализации такой задачи хакер может воспользоваться локальным доступом, скажем, для элементарной кражи оборудования, например, жесткого диска, или взломать систему удаленно. Удаленное проникновение можно выполнить либо изнутри локальной сети, подсоединив к сетевому кабелю компьютер с хакерским программным обеспечением, либо извне - воспользовавшись Интернетом или телефонной линией с модемом. Угрозы локального проникновения и атаки из Интернета мы обсудили в предыдущих главах, а в этой части книги мы сконцентрируем внимание на атаках компьютеров Windows 200/XP изнутри локальной сети. Мы рассмотрим уязвимости протоколов TCP/IP, средств удаленного администрирования, брандмауэров, сетевых соединений.

Хакинг компьютеров Windows 2000/XP

Итак, хакеру удалось подсоединиться к локальной сети, воспользовавшись каким-то заброшенным (чужим) компьютером, или нелегально подсоединиться к сетевому кабелю, проходящему где-то в подвале, применив специальное устройство. Впрочем, все это, как правило, излишне - при царящем в нынешних локальных сетях хаосе достаточно получить доступ к обычному сетевому компьютеру - и далее все зависит от вас. Итак, хакер получил доступ к локальной сети и теперь хочет получить доступ к информационным ресурсам сетевых хостов. Как же он может это сделать?

Далее работа утилит хакинга иллюстрируется на примере нашей экспериментальной сети TCP/IP, которую мы использовали на протяжении всей книги. Эта сеть позволит продемонстрировать набор технических приемов хакинга сетей TCP/IP без нарушения чьих-либо прав на конфиденциальность информации. Автор категорически настаивает на неприменении описанных далее средств к реальным сетям и предупреждает о возможной ответственности.

В Главе 1 мы описали все этапы хакерского нападения и указывали, что хакер вначале попытается узнать все что только можно об организации атакуемой сети и применяемых в ней сетевых технологиях. В этой главе мы опустим этап предварительного сбора данных - он достаточно подробно описан в Главе 12 применительно к задачам хакинга Web-сайтов. Вместо этого мы поподробнее рассмотрим все последующие этапы сетевой атаки, которые, собственно, и делают хакинг таким «интересным» занятием. Как указывалось в Главе 1, первое, что должен сделать хакер для проникновения в сеть - это выполнить ее сканирование и инвентаризацию.

Сканирование сети TCP/IP

Сканирование преследует цель определение IP-адресов хостов атакуемой сети, и для выполнения сканирования можно воспользоваться утилитой ping из набора средств, представленных в пакете W2RK (Windows 2000 Resource Pack). Эта утилита посылает сетевым хостам с IP-адресами в заданном диапазоне пакеты протокола ICMP (Internet Control Message Protocol - Протокол управляющих сообщений в сети Интернет). Если в ответ на посланный пакет приходит ответ - значит по соответствующему адресу находится сетевой хост. На Рис. 1 представлен результат сканирования утилитой ping хоста Sword-2000 .

Рис. 1. Результат сканирования хоста Sword-2000 утилитой ping

Из результата видно, что компьютер по указанному адресу подключен к сети и соединение работает нормально. Это самый простой способ сканирования сети, однако, он не всегда приводит к нужным результатам, поскольку многие узлы блокируют ответную отправку пакетов ICMP с помощью специальных средств защиты. Если обмен данными по протоколу ICMP заблокирован, хакерами могут быть использованы другие утилиты, например, hping (http://www.hping.org/ ). Эта утилита способна фрагментировать (т.е. делить на фрагменты) пакеты ICMP, что позволяет обходить простые устройства блокирования доступа, которые не умеют делать обратную сборку фрагментированных пакетов.

Другой способ обхода блокирования доступа - сканирование с помощью утилит, позволяющих определить открытые порты компьютера, что в ряде случаев способно обмануть простые системы защиты. Примером такой утилиты является SuperScan (http://www.foundstone.com ), которая предоставляет пользователям удобный графический интерфейс (см. Рис. 2).

Рис. 2. Результаты сканирования сети утилитой SuperScan 3.0

На Рис. 2 приведен результат сканирования сети в диапазоне IP-адресов 192.168.0.1-192.168.0.100 . Обратите внимание на древовидный список в нижней части окна, отображающий список всех открытых портов компьютера Ws7scit1xp , среди которых - любимый хакерами TCP-порт 139 сеансов NetBIOS. Запомнив это, перейдем к более детальному исследованию сети - к ее инвентаризации.

Инвентаризация сети

Инвентаризация сети заключается в определении общих сетевых ресурсов, учетных записей пользователей и групп, а также в выявлении приложений, исполняемых на сетевых хостах. При этом хакеры очень часто используют следующий недостаток компьютеров Windows NT/2000/XP - возможность создания нулевого сеанса NetBIOS с портом 139.

Нулевой сеанс

Нулевой сеанс используется для передачи некоторых сведений о компьютерах Windows NT/2000, необходимых для функционирования сети. Создание нулевого сеанса не требует выполнения процедуры аутентификации соединения. Для создания нулевого сеанса связи выполните из командной строки Windows NT/2000/XP следующую команду.

net use \\1.0.0.1\IPC$ "" /user: ""

Здесь 1.0.0.1 - это IP-адрес атакуемого компьютера Sword-2000 , IPC$ - это аббревиатура Inter-Process Communication - Межпроцессное взаимодействие (название общего ресурса сети), первая пара кавычек "" означает использование пустого пароля, а вторая пара в записи /user:"" указывает на пустое имя удаленного клиента. Подключившийся по нулевому сеансу анонимный пользователь по умолчанию получает возможность запускать диспетчер пользователей, применяемый для просмотра пользователей и групп, исполнять программу просмотра журнала событий. Ему также доступны и другие программы удаленного администрирования системой, опирающиеся на протокол SMB (Server Message Block - Блок сообщений сервера). Более того, подсоединившийся по нулевому сеансу пользователь имеет права на просмотр и модификацию отдельных разделов системного реестра.

В ответ на ввод вышеприведенной команды, не защищенный должным образом компьютер отобразит сообщение об успешном подключении; в противном случае отобразится сообщение об отказе в доступе. В нашем случае появится сообщение об успешном выполнении соединения компьютера Alex-З (система Windows XP) с компьютером Sword-2000 (система Windows 2000). Однако нулевой сеанс Sword-2000 с Alex-З уже не получается - очевидно, разработчики Windows XP учли печальный опыт «использования» нулевого сеанса в системах Windows 2000, которые, по умолчанию, позволяли нулевые сеансы.

Нулевые сеансы связи используются всеми утилитами инвентаризации сетевых ресурсов компьютеров Windows NT/2000/XP. Самый простой метод инвентаризации состоит в использовании утилит net view и nbtstat из пакета W2RK. Утилита net view позволяет отобразить список доменов сети.

В результате отобразилось название рабочей группы SWORD. Если указать найденное имя домена, утилита отобразит подсоединенные к нему компьютеры.

А теперь определим зарегистрировавшегося на данный момент пользователя серверного компьютера Sword-2000 и запущенные на компьютере службы. С этой целью применим утилиту nbtstat; результат ее применения представлен на Рис. 3.

Рис. 3. Утилита nbtstat определила пользователей и службы компьютера А1ех-3

На Рис. 3 отображена таблица, в которой первый столбец указывает имя NetBIOS, вслед за именем отображен код службы NetBIOS. В частности, код <00> после имени компьютера означает службу рабочей станции, а код <00> после имени домена - имя домена. Код <03> означает службу рассылки сообщений, передаваемых вошедшему в систему пользователю, имя которого стоит перед кодом <03> - в данном случае, Administrator. На компьютере также запущена служба браузера MSBROWSE, на что указывает код <1 Е> после имени рабочей группы SWORD.

Итак, у нас уже имеется имя пользователя, зарегистрированного в данный момент на компьютере - Administrator. Какие же общие сетевые ресурсы компьютера Sword-2000 он использует? Снова обратимся к процедуре net view, указав ей имя удаленного компьютера. Результаты представлены на Рис. 4.

Рис. 4. Общие ресурсы компьютера Sword-2000

Как видим, учетная запись пользователя Administrator открывает общий сетевой доступ к некоторым папкам файловой системе компьютера Sword-2000 и дисководу CD-ROM. Таким образом, мы уже знаем о компьютере достаточно много - он разрешает нулевые сеансы NetBIOS, на нем работает пользователь Administrator, открыты порты 7, 9, 13, 17, 139, 443, 1025, 1027 компьютера, и в число общесетевых ресурсов входят отдельные папки локального диска С:. Теперь осталось только узнать пароль доступа пользователя Administrator - и в нашем распоряжении будет вся информация на жестком диске С: компьютера. Чуть ниже мы покажем, как для этого используется утилита pwdump3.exe удаленного извлечения паролей из системного реестра Windows NT/2000/XP и программа LC4 их дешифрования.

А что можно сделать, если протокол NetBIOS через TCP/IP будет отключен (компьютеры Windows 2000/XP предоставляют такую возможность)? Существуют и другие средства инвентаризации, например, протокол SNMP (Simple Network Management Protocol - Простой протокол сетевого управления), обеспечивающий мониторинг сетей Windows NT/2000/XP.

А сейчас, после того, как мы собрали сведения об атакуемой системе, перейдем к ее взлому.

Реализация цели

Исполнение атаки на системы Windows NT/2000/XP состоит из следующих этапов.

Проникновение в систему, заключающееся в получении доступа.

Расширение прав доступа, состоящее во взломе паролей учетных записей с большими правами, например, администратора системы.

Выполнение цели атаки - извлечение данных, разрушение информации и т.д.

Проникновение в систему

Проникновение в систему начинается с использования учетной записи, выявленной на предыдущем этапе инвентаризации. Для определения нужной учетной записи хакер мог воспользоваться командой nbtstat или браузером MIB, или какими-либо хакерскими утилитами, в изобилии представленными в Интернете. Выявив учетную запись, хакер может попробовать подсоединится к атакуемому компьютеру, используя ее для входной аутентификации. Он может сделать это из командной строки, введя такую команду.

D:\>net use \\1.0.0.1\IPCS * /urAdministrator

Символ «*» в строке команды указывает, что для подключения к удаленному ресурсу IPC$ нужно ввести пароль для учетной записи Administrator. В ответ на ввод команды отобразится сообщение:

Type password for\\1.0.0.1\IPC$:

Ввод корректного пароля приводит к установлению авторизованного подключения. Таким образом, мы получаем инструмент для подбора паролей входа в компьютер - генерируя случайные комбинации символов или перебирая содержимое словарей, можно, в конце концов, натолкнуться на нужное сочетание символов пароля. Для упрощения подбора существуют утилиты, которые автоматически делают все эти операции, например, SMBGrind, входящая в коммерческий пакет CyberCop Scanner компании Network Associates. Еще один метод - создание пакетного файла с циклическим перебором паролей.

Однако удаленный подбор паролей - далеко не самое мощное орудие взлома. Все современные серверы, как правило, снабжены защитой от многократных попыток входа со сменой пароля, интерпретируя их как атаку на сервер. Для взлома системы защиты Windows NT/2000/XP чаще используется более мощное средство, состоящее в извлечении паролей базы данных SAM (Security Account Manager -Диспетчер учетных данных системы защиты). База данных SAM содержит шифрованные (или, как говорят, хешированные) коды паролей учетных записей, и они могут быть извлечены, в том числе удаленно, с помощью специальных утилит. Далее эти пароли дешифруются с помощью утилиты дешифрования, использующей какой-либо метод взлома, например, «грубой силой», либо словарной атакой, путем перебора слов из словаря.

Наиболее известной утилитой дешифрования, применяемой для взлома паролей SAM, является программа LC4 (сокращение от названия LOphtcrack, новейшая версия - LC4) (http://www.atstake.com/research/redirect.html ), которая действует в паре с такими утилитами.

Samdump - извлечение хешированных паролей из базы данных SAM.

Pwdump - извлечение хешированных паролей из системного реестра компьютера, включая удаленные системы. Эта утилита не поддерживает усиленное шифрование Syskey базы SAM (подробнее о Syskey см. Главу 4).

Pwdump2 - извлечение хешированных паролей из системного реестра, в котором применено шифрование Syskey. Эта утилита поддерживает работу только с локальными системами.

Pwdump3 - то же, что и Pwdump2, но с поддержкой удаленных систем.

Что такое шифрование Syskey, мы подробно обсудили в Главе 4; здесь укажем, что это средство усиленного шифрования базы SAM, которое устанавливается в системах Windows 2000/XP по умолчанию, а для систем Windows NT должно быть установлено как дополнительная возможность.

В Главе 4 было описано, как следует извлекать пароли из локального системного реестра, сейчас же рассмотрим, как эта операция выполняется удаленно. Для извлечения хешированных паролей из компьютера Sword-2000 применим утилиту Pwdimp3, запустив ее из командной строки:

C:\>pwdump3 sword-2000 > password.psw

Здесь в командной строке указан целевой компьютер Sword-2000 , а далее задано перенаправление вывода извлеченных данных в файл с именем password.psw. Содержимое полученного в результате файла представлено в окне приложения Блокнот (Notepad) (Рис. 5).

Рис. 5. Результат извлечения хешированных паролей из компьютера Sword-2000

Как видим, в файле password.psw содержится учетная запись Administrator, которую мы нашли на этапе инвентаризации. Чтобы расшифровать пароли, следует применить программу LC4, и, хотя пробная версия этой программы поддерживает только дешифрование паролей методом словарной атаки, мы все же сможем взломать пароли компьютера Sword-2000 (Рис. 6).

Рис. 6. Дешифрование паролей, удаленно извлеченных из реестра компьютера Sword-2000

Для этого потребовалось всего несколько секунд работы компьютера с процессором Celeron 1000 МГц, поскольку пароль 007 состоит всего из трех цифр и очень слаб. Применение более сложных паролей значительно повышает крипто-стойкость системы, и их взлом может потребовать неприемлемого увеличения времени работы приложения LC4.

Таким образом, хакер, имея одну небольшую зацепку - возможность создания нулевых сеансов подключения NetBIOS к компьютеру - в принципе, сможет получить пароли учетных записей компьютера, включая администратора системы. Если же ему не удастся сразу получить пароль учетной записи с большими правами, хакер постарается расширить свои права доступа.

Расширение прав доступа и реализация aтaku

Для расширения прав доступа к системе взломщики используют самые разнообразные методы, но основное их отличие - необходимость внедрения в компьютер специальной программы, позволяющей выполнять удаленное управление системой, в том числе регистрацию действий пользователя. Цель - овладение учетной записью, позволяющей получить максимально широкий доступ к ресурсам компьютера. Для этого на атакуемый компьютер могут быть внедрены так называемые клавиатурные шпионы - программы, регистрирующие нажатия клавиш. Все полученные данные записываются в отдельный файл, который далее может быть отослан на компьютер взломщика по сети.

В качестве примера клавиатурного шпиона можно назвать популярный регистратор Invisible Key Logger Stealth (IKS) (http://www.amecisco.com/iksnt.htm ). Кейлоггер IKS - пример пассивного трояна, который работает сам по себе и не обеспечивает своему хозяину средств удаленного управления.

Другой вариант действий хакера - помещение в систему активного трояна, т.е., например, популярного троянского коня NetBus (http://www.netbus.org ) или В02К (Back Orifice 2000) (http://www.bo2k.com ), которые обеспечивают средства скрытого удаленного управления и мониторинга за атакованным компьютером.

Утилиты NetBus и ВО2К позволяют реализовать одну из важнейших целей хакерской атаки - создание в удаленной системе потайных ходов. Прорвавшись один раз в компьютер жертвы, хакер создает в нем множество дополнительных «потайных» ходов. Расчет строится на том, что пока хозяин компьютера ищет и находит один ход, хакер с помощью пока еще открытых ходов создает новые потайные ходы, и так далее. Потайные ходы - крайне неприятная вещь, избавиться от них практически невозможно, и с их помощью взломщик получает возможность делать на атакованном компьютере что угодно - следить за деятельностью пользователя, изменять настройки системы, а также делать ему всякие гадости типа насильственной перезагрузки системы или форматирования жестких дисков.

В качестве примера троянского коня рассмотрим работу старого, заслуженного троянского коня NetBus, разработанного группой хакеров cDc (Cult of the Dead Cow - Культ мертвой коровы).

Приложение NetBus

Приложение NetBus относится к числу клиент-серверных программ, т.е. одна его часть, серверная, устанавливается на атакуемом компьютере, а другая часть, клиентская, на компьютере хакера. Инсталляция приложения, выполняемая на локальном компьютере, не вызывает проблем. В диалоге мастера установки следует указать требуемый компонент - серверный или клиентский, после чего происходит его загрузка на компьютер. Скрытая, удаленная, установка сервера на атакованном компьютере и запуск серверной программы - это задача посложнее, и мы ее отложим. Вначале рассмотрим работу приложения NetBus на примере двух наших сетевых компьютеров: клиента - компьютер Ws7scit1xp (IP-адрес 192.168.0.47), и сервера - компьютер Ws6scit1xp (IP-адрес 192.168.0.46).

Для успешной работы троянского коня NetBus на атакуемом компьютере вначале требуется запустить серверный компонент приложения, называемый NBSvr (настоящие хакеры должны ухитриться сделать это удаленно). При запуске программы NBSvr отображается диалог, представленный на Рис. 7.

Рис. 7. Диалог сервера NetBus

Перед использованием сервера NetBus утилиту NBSvr необходимо настроить. Для этого выполните такую процедуру.

В диалоге NB Server (Сервер NB) щелкните на кнопке Settings (Параметры). На экране появится диалог Server Setup (Параметры сервера), представленный на Рис. 8.

Рис. 8. Диалог настройки сервера NetBus

Установите флажок Accept connections (Принимать соединения).

В поле Password (Пароль) введите пароль доступа к серверу NetBus .

Из открывающегося списка Visibility of server (Видимость сервера) выберите пункт Full visible (Полная видимость), что позволит наблюдать за работой сервера NetBus (но для работы лучше выбрать полную невидимость).

В поле Access mode (Режим доступа) выберите Full access (Полный доступ), что позволит делать на компьютере Ws7scit1xp все возможные операции удаленного управления.

Установите флажок Autostart every Windows session (Автозагрузка при каждом сеансе работы с Windows), чтобы сервер автоматически загружался при входе в систему.

Щелкните мышью на кнопке ОК . Сервер готов к работе. Теперь настроим работу клиента - утилиту NetBus.exe .

Запустите утилиту NetBus.exe , после чего отобразится окно NetBus 2.0 Pro , представленное на Рис. 9.

Рис. 9. Рабочее окно клиента NetBus

Выберите команду меню Host * Neighborhood * Local (Хост * Соседний хост * Локальный). Отобразится диалог Network (Сеть), представленный на Рис. 10.

Рис. 10. Диалог выбора хоста для подключения клиента NetBus

Щелкните на пункте Microsoft Windows Network (сеть Microsoft Windows) и откройте список сетевых хостов (Рис. 11).

Рис. 11. Диалог выбора серверного хоста для подключения

Выберите компьютер с установленным сервером NetBus, в нашем случае Ws7scit1xp , и щелкните на кнопке Add (Добавить). На экране появится диалог Add Host (Добавить хост), представленный на Рис. 12.

Рис. 12. Диалог добавления нового хоста - сервера NetBus

В поле Host name/IP (Имя хоста/IP) введите IP-адрес серверного хоста 192.168.0.46.

В поле User name (Имя пользователя) введите имя взломанной учетной записи Administrator , а в поле Password (Пароль) - дешифрованный утилитой LC4 пароль 007 .

Щелкните на кнопке ОК . На экране отобразится диалог Network (Сеть).

Закройте диалог Network (Сеть), щелкнув на кнопке Close (Закрыть). На экране отобразится окно NetBus 2.0 Pro с записью добавленного хоста (Рис. 13).

Рис. 13. Окно NetBus 2.0 Pro с записью добавленного хоста - сервера NetBus

Чтобы подсоединиться к хосту Ws7scit1xp , щелкните правой кнопкой мыши на пункте списка Ws7scit1xp и из отобразившегося контекстного меню выберите команду Connect (Подсоединить). В случае успеха в строке состояния окна NetBus 2.0 Pro отобразится сообщение Connected to 192.168.0.46 (v.2.0) (Подключен к 192.168.0.46 (v.2.0)).

После успешного соединения с серверным компонентом NetBus хакер, используя инструменты клиента NetBus, может сделать с атакованным компьютером все что угодно. Практически ему будут доступны те же возможности, что и у локального пользователя Administrator. На Рис. 14 представлен список инструментов клиента NetBus, отображенный в меню Control (Управление).

Рис. 14. Меню Control содержит обширный список инструментов управления удаленным хостом

Среди этих инструментов отметим средства, собранные в подменю Spy functions (Средства шпионажа) и содержащие такие полезные инструменты, как клавиатурный шпион, перехватчики экранных изображений и информации, получаемой с видеокамеры, а также средства записи звуков. Таким образом, проникший в ваш компьютер хакер может подглядывать, подслушивать и прочитывать все, что вы видите, говорите или вводите с клавиатуры компьютера. И это еще не все! Хакер может модифицировать системный реестр компьютера Sword-2000 , запускать любые приложения и перезагружать удаленную систему Windows, не говоря уж о возможностях просмотра и копирования любых документов и файлов.

Как уже упоминалось, описанная в этом разделе утилита сервера NetBus, так же как и описанный в предыдущем разделе клавиатурный шпион IKS, требуют предварительного запуска на атакуемом компьютере. Последняя задача составляет целую отдельную область хакинга и заключается в поиске открытых по недосмотру каталогов информационного сервера IIS, а также в использовании методов «социальной инженерии», применяемых для внедрения в компьютер троянских коней или вирусов. (Подробнее методы «социальной инженерии» рассматриваются на протяжении всей книги).

Coкpытие следов

Аудит, несомненно, является одним из наиболее серьезных средств защиты от хакинга компьютерной системы, и отключение средств аудита - одна из первых операций, которую выполняют хакеры при взломе компьютерной системы. Для этого применяются различные утилиты, позволяющие очистить журнал регистрации и/или отключить аудит системы перед началом «работы».

Для отключения аудита хакеры могут открыть консоль ММС и отключить политику аудита, воспользовавшись средствами операционной системы. Другим, более мощным средством, является утилита auditpol.exe комплекта инструментов W2RK. С ее помощью можно отключать (и включать) аудит как локального, так и удаленного компьютера. Для этого следует из командной строки ввести такую команду.

C:\Auditpol>auditpol \\sword-2000 /disable

На экране появятся результаты работы:

Параметр команды \\sword-2000 - это имя удаленного компьютера, а ключ /disable задает отключение аудита на этом компьютере. Утилита auditpol.exe - весьма эффективное средство, созданное для управления сетевыми ресурсами, но также, как видим, весьма удобный инструмент хакинга. Чтобы познакомиться с ее возможностями, достаточно ввести команду auditpol /? , после чего на экране отобразится справочная информация по применению утилиты. В частности, эта утилита позволяет включать/отключать аудит базы данных SAM, что является предпосылкой использования утилиты pwdump3.exe для извлечения паролей из базы SAM.

Очистку журналов безопасности можно выполнить либо с помощью утилиты просмотра журналов Windows 2000/XP, либо с помощью специальных утилит (как правило, используемых хакерами). В первом случае следует выполнить следующие действия.

Щелкните на кнопке Пуск (Start) и в появившемся главном меню выберите команду Настройка * Панель управления (Settings * Control Panel).

В отобразившейся панели управления откройте папку Администрирование (Administrative Tools).

Дважды щелкните на аплете Управление компьютером (Computer Management). На экране появится диалог консоли ММС.

Последовательно откройте папки Служебные программы * Просмотр событий (System Tools * Event Viewer).

Щелкните правой кнопкой мыши на пункте Безопасность (Security Log); появится контекстное меню.

Выберите команду контекстного меню Стереть все события (Clear all Events). На экране появится диалог Просмотр событий (Event Viewer) с предложением сохранить журнальные события в файле.

Щелкните на кнопке Нет (No), если вам больше не требуются зафиксированные в журнале события. Журнал будет очищен.

При выполнении операции очистки журнала безопасности обратите на характерную особенность. При очистке журнала безопасности из него удаляются все события, но сразу устанавливается новое событие - только что выполненная очистка журнала аудита! Таким образом, хакер все же оставит свой след - пустой журнал с зафиксированным событием очистки журнала. Посмотрим, не помогут ли нам в таком случае хакерские утилиты.

Попробуем применить утилиту очистки журнала событий elsave.exe (http://www.ibt.ku.dk/jesper/ELSave/default.htm ). Эта утилита предназначена в первую очередь для очистки журналов Windows NT 4, но ее последняя версия работает и с системой Windows 2000. Вот как она запускается из командной строки.

C:\els004>elsave -s \\sword-2000 -С

Здесь ключ -s задает режим удаленной очистки, а ключ -С задает операцию очистки журнала. Кроме очистки, утилита позволяет копировать события журнала в файл. (Ввод команды elsave /? приводит к отображению справки, и вы можете сами испытать эффективность всех предлагаемых возможностей). Проверка показывает, что отмеченный выше недостаток остался - применение утилиты elsave.exe регистрируется в журнале безопасности как событие очистки журнала, подобно применению команды очистки журнала средствами аплета Управление компьютером (Computer Management).

Как защититься от всех этих утилит? Следует убрать из компьютера (или замаскировать) все утилиты комплекта W2RK, установить аудит базы данных SAM, системного реестра и всех важных ресурсов системы. После этого следует регулярно просматривать журнал безопасности. Выявление непонятных событий очистки журнала безопасности или доступа к защищенным ресурсам поможет навести на след хакера.

Заключение

Сетевой хакинг компьютеров - это очень распространенное занятие хакеров. Однако, как мы видим, занятие это весьма трудоемкое, и при желании выявить такого рода манипуляции достаточно просто. Для этого достаточно воспользоваться шаблонами безопасности Windows и загрузить шаблон защиты сервера. Другие меры пассивной обороны состоят в настройке системы защиты Windows, брандмауэров и систем IDS. В особых случаях антихакер может также прибегнуть к выявлению хакера его же методами, поскольку системы IDS, как правило, способны выявлять IP-адрес нарушителя (например, это делает программа BlacklCE Defender). Однако антихакеру следует учесть, что проникая в компьютер хакера, он сам уподобляется противнику, так что нелишней мерой будет использование прокси-серверов и других средств маскировки.

Хакерские программы для Андроид часто являются предметом спора в интернете. Одни считают их через чур сложными и недоступными для простых обывателей, другие активно используют возможности таких приложений. В этой статье мы познакомим вас с простыми примерами программ хакерской категории.

[ Скрыть ]

DroidSheep

DroidSheep позволяет перехватывать пакеты данных, которые отправляют через WiFi находящиеся поблизости устройства. С помощью этой программы хакер может получить доступ к учетным записям пользователей, которые используют ту же самую беспроводную сеть. Скачать это хакерское приложение бесплатно можно по этой ссылке. Давайте остановимся на принципе работы DroidSheep и рассмотрим его подробнее на конкретном примере. Представьте, что вы сидите в кафе с публичной сетью WiFi. Рядом находится человек, который, как и вы, подключился к точке доступа и беспечно наслаждается бесплатным интернетом.

Допустим, он просматривает свою ленту в Facebook после входа в личный аккаунт. В это время его устройство отправляет всю необходимую информацию социальной сети. Вы можете перехватить эти данные, благодаря DroidSheep. Часть передаваемой информации, к примеру — пароль, отправляется в зашифрованном виде. Следовательно, ее узнать не получится. Но для того, чтобы пользователь не вводил пароль при каждом действии в социальной сети, она получает от него идентификатор сессии. DroidSheep перехватывает этот идентификатор и в результате получает доступ к сервисам, которые использует жертва. В нашем примере — это Facebook. Социальная сеть не может знать, если кто-то зашел в чужой аккаунт таким вот хитрым способом. Это хакерское Андроид-приложение делает процедуру взлома максимально быстрой и простой. Вам нужно лишь запустить программу и начать поиск сессий, которые выполняются с помощью ближайших устройств. После того, как кто-то из вашего окружения зайдет на один из поддерживаемых сайтов, программа даст вам знать. Для того, чтобы внедриться в чужую сессию, достаточно нажать на соответственный результат поиска. DroidSheep поддерживает следующие сайты: Twitter.com, Yahoo.com, Flickr.com, Amazon.com, Linkedin.com, Live.com, Facebook.com и некоторые другие.

Плюсы

- Простота использования.

- Низкие требования к устройству.

- Слабое потребление ресурсов системы.

Минусы

- Отсутствие в официальном магазине Андроид-приложений Google Play.

- Необходимость прав суперпользователя для работы программы.

- Не работает с хорошо защищенными WiFi-сетями.

Freedom

Это приложение позволяет обходить процесс проверки лицензий игр и других приложений сервисом Google Play. Кроме того, с его помощью можно без затрат совершать покупки внутри множества программ. Также все мы сталкивались с играми и приложениями для Андроид, чьи создатели навязывают пользователям покупки, даже если последние в них не нуждаются. Freedom может освободить вас от подобных отвлекающих предложений, что позволит наслаждаться всеми функциями программ бесплатно.

Скачать

Скачать это хакерское приложение для Android можно по этой . Если на вашем устройстве разблокированы права суперпользователя, опробовать возможности Freedom не составит особого труда. В противном случае она просто не запустится. После установки нажмите на иконку приложения и дожидайтесь загрузки. Часто на это уходит немало времени. Как только программа запустится, она отобразит список установленных игр и приложений. Для взлома любого из них достаточно нажать на его название пальцем. Каждый раз, когда вы будете совершать покупки внутри любого Android-приложения, запущенного с помощью Freedom, взломщик будет использовать фейковую карточку. Это избавляет от необходимости оплаты.

Плюсы

- Легкость использования.

- Высокая скорость взлома.

Минусы

- Потребность в наличии прав суперпользователя Android.

- Отсутствие в магазине Google Play.

- Некорректная работа с онлайн-сервисами.

Видео «DroidSheep for android (взлом веб-сессий на Андроид)»

Подборка 10 отличных инструментов для начинающего и уже бывалого хакера. Изучение данных инструментов поможет вам поднять уровень знаний в области хакинга!

Краткое содержание: Fossbytes подготовили список полезных ресурсов для хакинга в 2017 году. Данный список базируется на рецензиях крупных организаций, ваших отзывах и собственном опыте. По мере изучения данных ресурсов вы узнаете о лучшем программном обеспечении для хакинга с использованием сканеров портов, веб-уязвимостей, взломщиков паролей, инструментов криминалистики и инструментов прикладной социологии.

Дисклеймер: Публикация данной статьи на портале Fossbytes не является рекламой вредоносного ПО и несет только образовательный характер.

1. Metasploit

Metasploit – это больше, чем просто коллекция инструментов для создания эксплойтов, я бы назвал Metasploit инфраструктурой, которую вы сможете использовать для создания собственных инструментов. Данный бесплатный инструмент является одним из самых популярных инструментов в области информационной безопасности, который позволяет находить уязвимости на различных платформах. Metasploit имеет поддержку более 200,000 пользователей и сотрудников, которые помогут вам получить нужную информацию и выявить уязвимости в вашей системе.

Данный пакет инструментов для хакинга 2017 года даст вам возможность имитировать реальные хакерские атаки для выявления уязвимостей. В качестве теста на защиту от несанкционированного доступа является выявление уязвимостей с помощью интеграции с автоматическим сканером Nexpose при использовании отчетов об ошибках. Используя открытый фреймворк Metasploit, пользователи смогут создавать собственные инструменты для хакинга.

Metasploit поддерживается на всех основных платформах, включая Windows, Linux, и OS X.

2. Acunetix WVS

Acunetix – это сканер веб-уязвимостей, который сканирует и выявляет изъяны на веб-страницах, приводящие к фатальным ошибкам. Данное многопоточное приложение внимательно просматривает веб-страницы для выявления вредоносных SQL-инъекций, межсайтового скриптинга и других уязвимостей. Acunetix – это быстрый и простой в использовании инструмент, который используется при сканировании сайтов, созданных с помощью WordPress. За время работы с данной платформой было выявлено более 1200 уязвимостей.

Acunetix включает в себя функцию Login Sequence Recorder, которая позволяет получить доступ к защищенным паролем областям сайта. Новая технология AcuSensor, используемая в данном инструменте, позволяет сократить процент ложных срабатываний. Все эти возможности делают Acunetix WVS превосходным инструментом для хакинга в 2017 году.

Acunetix доступен на платформах Windows XP и выше.

3. Nmap

Nmap также известный как Network Mapper относится к категории инструментов для сканирования портов. Данный бесплатный инструмент для хакинга является наиболее популярным сканером портов, обеспечивающий эффективное обнаружение сети и контроль системы защиты. Используемый для широкого спектра услуг, Nmap использует Raw IP пакеты для определения хостов, доступных в сети, их сервисов с подробной информацией, операционных систем, типов брандмауэра и другой информации.

За последний год Nmap выиграл несколько наград в области безопасности и был показан в таких фильмах, как «Матрица: Перезагрузка», «Крепкий Орешек 4» и другие. Nmap имеет как консольную поддержку, так и приложение с графическим интерфейсом.

Nmap поддерживается на всех основных платформах, включая Windows, Linux, и OS X.

4. Wireshark

Wireshark – это хорошо известный профессиональный инструмент, позволяющий обнаружить уязвимости внутри сети и среди множества правил межсетевого защитного экрана. Wireshark используется тысячами профессионалов в области безопасности для анализа сетей, захвата отправленных пакетов и тщательного сканирования сотен протоколов. Wireshark поможет вам считывать данные в реальном времени из Ethernet, IEEE 802.11, PPP/HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI, и других источников.

Изначальное название данного бесплатного инструмента Ethereal. Wireshark имеет поддержку работы через командную строку, эта версия называется TShark.

Wireshark поддерживается на всех основных платформах, включая Windows, Linux, и OS X.

5. oclHashcat

Если для вас взлом паролей - это обыденность, тогда вы должны быть знакомы с инструментами для взлома паролей Hashcat. В то время как Hashcat базируется на CPU, oclHashcat – это продвинутая версия, которая использует GPU для взлома паролей.

oclHashcat позиционирует себя как самый быстрый в мире инструмент по взлому паролей с единственным в мире движком, базирующемся на GPGPU. Для использования oclHashcat пользователям с видеокартами NVIDIA необходимо иметь программное обеспечение ForceWare версии 346.59 или выше, а пользователям видеокарт AMD необходимо иметь программное обеспечение Catalyst версии 15.7 и выше.

Данный инструмент использует следующие режимы атаки для взлома:

- Прямая

- Комбинированная

- Брутфорс

- Гибридный словарь + маска

- Гибридная маска + словарь

Напомним об еще одной важной особенности: oclHashcat – это инструмент с открытым исходным кодом, имеющим MIT лицензию, что обеспечивает легкую интеграцию или упаковывание со стандартными дистрибутивами Linux.

oclHashcat поддерживается на всех основных платформах, включая Windows, Linux, и OS X.

6. Nessus Vulnerability Scanner

Это лучший бесплатный инструмент 2017 года, работающий на базе клиент-серверного фреймворка. Данный инструмент разработан компанией Tenable Network Security и является одним из самых популярных сканеров уязвимостей. Nessus предоставляет решения различных целей для разных типов пользователей – Nessus Home, Nessus Professional, Nessus Manager и Nessus Cloud.

С помощью Nessus можно сканировать несколько типов уязвимостей, которые включают в себя выявление дефектов удаленного доступа, предупреждение об ошибке в конфигурации, отказ в обслуживании на уровне TCP/IP, подготовку ревизий PCI DSS, обнаружение вредоносных программ, поиск персональных данных и т.д. Для запуска атаки “перебором по словарю” Nessus может обратиться к внешнему инструменту Hydra.

Помимо указанных выше основных функциональных возможностей, Nessus может быть использован для сканирования нескольких сетей на протоколе IPv4, IPv6, а также гибридных сетей. Вы можете провести запланированное сканирование в удобное для вас время, а также провести полное повторное сканирование или частичное сканирование ранее сканированных хостов, используя функцию частичного сканирования.

Nessus поддерживается на различных платформах, включая Windows 7 и 8, Mac OS X и популярные дистрибутивы Linux такие, как Debian, Ubuntu, Kali Linux и т.д.

7. Maltego

Maltego – это платформа с открытым исходным кодом, используемая в сфере криминалистики, предлагающая тщательную добычу и сбор информации для построения картины кибератак вокруг вас. Maltego отличается в представлении сложности и серьёзности ошибок точек отказа в вашей инфраструктуре и окружающей среде.

Maltego – это отличный инструмент хакера, который проводит анализ между ссылками реального мира и людьми, компаниями, веб-страницами, доменами, DNS серверами, IP адресами, документами и всего, что только захотите. Данный инструмент построен на Java и имеет простой в использовании графический интерфейс с возможностью сброса настроек во время сканирования.

Maltego поддерживается на всех основных платформах, включая Windows, Linux, и OS X.

8. Social-Engineer Toolkit

Показанный в Mr. Robot, TrustedSec’s Social-Engineer Toolkit – это продвинутый фреймворк, имитирующий несколько типов атак в сфере социальной инженерии, например, сбор учетных данных, фишинговые атаки и т.д. На выставке Elliot можно наблюдать, что используется возможность подмены SMS из Social-Engineer Toolkit.

Данный инструмент написан на Python и является стандартным для проведения теста на защиту от несанкционированного доступа в сфере социальной инженерии с более чем двумя миллионами загрузок. Он автоматизирует атаки и генерирует скрытые электронные письма, вредоносные веб-страницы и т.д.

Для установки на Linux введите следующую команду:

git clone https://github.com/trustedsec/social-engineer-toolkit/ set/

Помимо Linux, Social-Engineer Toolkit имеет частичную поддержку на Mac OS X и Windows.

9. Netsparker

Netsparker – это популярный сканер веб-приложений, который находит уязвимости, такие как SQL-инъекции и индукции локального файла, предлагая корректирующие действия безопасным и защищённым от записи способом. Так как данный инструмент хакинга формирует результаты эксплуатации, то вам не нужно проводить дополнительные проверки уязвимостей. Только в этом случае Netsparker не сможет проверить уязвимости автоматически, но он оповестит вас об этом. Начать работу с данным сканером очень просто, достаточно ввести URL и позволить Netsparker выполнить сканирование. Netsparker имеет поддержку JavaScript и AJAX приложений. Поэтому вам не придется настраивать сканер или рассчитывать на какие-то сложные настройки приложения для сканирования различных типов веб-приложений.

Если вы не хотите платить за профессиональную версию Netsparker, то можете воспользоваться демоверсией данного приложения.

Netsparker доступен только на Windows.

10. w3af

w3af – это бесплатный сканер безопасности веб-приложений, широко используемый хакерами и тестировщиками в сфере защиты от несанкционированного доступа. w3af расшифровывается как «атаки веб-приложений и проверка фреймворка». При использовании данного хакерского инструмента вы сможете получить информацию об уязвимостях и в дальнейшем использовать её при проведении испытаний на предмет проникновения. Создатели w3af утверждают, что их инструмент способен выявлять более 200 уязвимостей (включая такие уязвимости, как межсайтовый скриптинг, SQL-инъекции, неверную PHP конфигурацию, плохо защищённые учетные данные и необработанные ошибки приложения) и делать веб-приложения (веб-страницы) более безопасными.

w3af имеет поддержку работы в командной строке и приложение с графическим интерфейсом. Менее чем за 5 кликов, используя предустановленный профиль для начинающих, можно провести проверку безопасности веб-приложения. Данный инструмент имеет хорошую документацию, поэтому новые пользователи с легкостью разберутся с w3af. Так как это инструмент с открытым исходным кодом, то опытные разработчики смогут добавлять новые возможности и создавать что-то новое на базе w3af.

w3af доступен на Linux, BSD, и OS X. Также имеется поддержка на Windows, но более ранних версий.

Другие топовые инструменты в области безопасности и взлома 2017 года, разбитые по категориям:

Сканеры веб — уязвимостей : Burp Suite, Firebug, AppScan, OWASP Zed, Paros Proxy, Nikto, Grendel-Scan

Инструменты для эксплуатации уязвимостей : Netsparker, sqlmap, Core Impact, WebGoat, BeEF

Инструменты криминалистики: Helix3 Pro, EnCase, Autopsy

Сканеры портов : Unicornscan, NetScanTools, Angry IP Scanner

Инструменты мониторинга трафика : Nagios, Ntop, Splunk, Ngrep, Argus

Отладчики : IDA Pro, WinDbg, Immunity Debugger, GDB

Руткит детекторы : DumpSec, Tripwire, HijackThis

Инструменты шифрования : KeePass, OpenSSL, OpenSSH/PuTTY/SSH, Tor

Инструменты по взлому паролей : John the Ripper, Aircrack, Hydra, ophcrack

Надеемся, данный список лучших инструментов в области хакинга и безопасности 2017 года оказался для вас полезным.

Необычные виды устройств и гаджетов есть не только у сотрудников спецслужб и агентов 007. Немало девайсов были специально разработаны для нужд хакеров и исследователей безопасности. Что они собой представляют? Мы решили собрать настоящий хакерский чемоданчик.

Зачем это нужно?

Все, кто серьезно занимается пентестом или хакингом, наверняка хоть раз оказывались в условиях, когда для успешного проведения атаки не хватало буквально одного шага. В книге Кевина Митника «Искусство вторжения» (The Art of Intrusion) подробно описана история одного пентеста, в котором препятствие для проверяющих представлял грамотно настроенный системным администратором файрвол. Казалось бы, во внутреннюю сеть компании проникнуть нет шанса. Но один из членов команды обнаружил в приемной рабочий разъем для подсоединения к сети и незаметно подключил к нему миниатюрное устройство для беспроводного доступа (на которое никто так и не обратил внимания до окончания тестирования). Таким образом команда пентестеров получила прямой доступ к внутренней сети компании через Wi-Fi. Это один из многих примеров, иллюстрирующих, что недооценивать хак-девайсы не стоит. Именно поэтому мы сегодня рассмотрим наиболее интересные варианты, которые можно приобрести в Сети.

WARNING!

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

1. WiFi Pineapple Mark IV

цена: 99,99 $

Животная жажда бесплатного интернета приводит к тому, что люди, приехав в какое-то заведение или, скажем, аэропорт, тут же начинают проверять: а нет ли там бесплатного инета? При этом мало кому известно, что под видом открытого хот-спота может действовать специально настроенный роутер, который перехватывает весь открытый трафик (это несложно, все же «идет» через него) и использует различные виды MITM-атак, чтобы перехватить те данные, которые передаются по защищенному соединению. Для большего успеха злоумышленник может использовать звучное имя сети вроде «Wi-Fi Guest» или вообще маскироваться под популярных провайдеров - тогда от клиентов отбоя не будет. Поддельный хот-спот (Rogue AP) довольно легко поднимается на любом ноутбуке. Однако в хакерских кругах давно известен продуманный до мелочей девайс, реализующий атаку в прямом смысле слова «из коробки». WiFi Pineapple, появившийся еще в 2008 году, сейчас продается в своей четвертой модификации. Первая ревизия девайсов была для шутки замаскирована под ананас - отсюда и название девайса. По сути, это обычный беспроводной роутер (на базе беспроводного чипа Atheros AR9331 SoC и процессора 400 МГц), но со специальной, основанной на OpenWRT прошивкой, в которой по умолчанию включены такие утилиты, как Karma, DNS Spoof, SSL Strip, URL Snarf, ngrep и другие. Таким образом, достаточно включить устройство, настроить интернет (все конфигурируется через веб-интерфейс) - и перехватывать данные пользователей. Роутер нуждается в питании, и это мешает его мобильности; однако существует огромное количество вариантов (что активно обсуждается на официальном форуме) использовать аккумуляторы - так называемые Battery Pack. Они дарят девайсу два-три часа автономной работы.

2. Ubertooth One

цена: 119,99 $

В отличие от перехвата данных в сетях Wi-Fi, который легко устроить с ноутбука с подходящим беспроводным адаптером, анализ эфира Bluetooth - задача куда более сложная. Вернее, была сложной до выступления Майкла Оссмана на конференции ShmooCon 2011 (видео доклада - youtu.be/KSd_1FE6z4Y), где он представил свой проект . Оцени разницу. Промышленное железо для BT-эфира можно было приобрести за суммы, начинающиеся от 10 000 долларов. Майкл рассказал, как собрать подходящий девайс, стоимость которого не превышает ста баксов. По сути, это USB-донгл с возможностью подключения внешней антенны, построенный на процессоре ARM Cortex-M3. Адаптер изначально разработан так, чтобы его можно было перевести в режим promiscuous, в котором возможно пассивно перехватывать данные из Bluetooth-эфира, передаваемые между собой другими девайсами. Это важная опция, потому что большинство донглов обращает внимание лишь на то, что адресовано именно им, игнорируя все остальное, - причем повлиять на такое поведение нельзя. В случае с Ubertooth One можно беспрепятственно перехватывать фреймы из Bluetooth-эфира, причем использовать для этого привычные утилиты вроде Kismet . Можно девайс собрать самому, если руки растут из нужного места, или же купить готовое к использованию устройство в одном из авторизированных магазинов.

3. ALFA USB WiFi AWUS036NHA

цена: 35,99 $

Если говорить об аудите беспроводных сетей, то для реализации атак самым частым и, по сути, единственным препятствием становится неподходящий Wi-Fi-модуль, встроенный в ноутбук. Увы, производители не задумываются о выборе правильного чипа, который, к примеру, поддерживает инъекцию в эфир произвольных фреймов:). Впрочем, нередко нет и более заурядной возможности - просто извлекать данные из эфира. Если покопаться на форумах, то найдешь множество рекомендаций о том, какой адаптер лучше всего подходит для вардрайвинга. Один из вариантов - ALFA USB WiFi AWUS036NHA. Это Wi-Fi USB-адаптер повышенной мощности Alfa AWUS036NHA, построенный на чипсете Atheros AR9271 и работающий в стандартах b/g/n (до 150 Мбит/с). Его без лишних танцев с бубном можно использовать в основных операционных системах, в том числе и скрипткидис-дистрибутиве BackTrack 5, в котором уже собраны все необходимые инструменты для вардрайвинга. К слову, внешний USB-адаптер позволяет работать в привычной винде, при этом использовать все возможности в гостевой системе (том же самом Backtrack), запущенной под виртуальной машиной с проброшенным из основной ОС USB-портом. Адаптер совместим и с Pineapple Mark IV. Начиная с прошивки версии 2.2.0 Pineapple может использовать его для проведения так называемых deauth-атак. Суть атаки довольно проста: клиентам посылаются деаутентификационные фреймы, что заставляет их заново подключаться. Злоумышленник перехватывает WPA handshake’и, которые затем используются для брутфорса WPA-ключа.

4. Reaver Pro

цена: 99,99 $

Как известно, длинная парольная фраза для подключения к беспроводной WPA-сети практически сводит на нет вероятность ее брутфорса. Однако сложность реализации этой атаки испаряется, если беспроводная сеть поддерживает механизм WPS. Об уязвимости в этой технологии мы подробно рассказывали в ][03 2012, в том числе об ее эксплуатации с помощью утилиты Reaver . Автор этого инструмента выпустил специальный кит, который позволяет реализовать эту атаку. Состоит он из беспроводного модуля и загрузочной флешки с преднастроенным дистрибутивом. Цель атаки - подобрать WPS pin, как только он будет получен, беспроводная точка с радостью предоставит нам свой WPA-ключ. Таким образом, как видишь, длина и сложность ключа не влияют на длительность атаки. В среднем Reaver’у требуется от 4 до 10 часов для подбора WPS pin’а. Честно говоря, когда я впервые прочитал, что существует аппаратная реализация этой атаки, то представлял себе небольшой портативный девайс, который можно незаметно спрятать в зоне уверенного приема нужной точки доступа. Ведь в отличие от брутфорса WPA-ключа, который можно осуществлять где угодно (достаточно лишь перехватить handshake), атака на WPS является активной. То есть необходимо находиться в непосредственной близости от точки доступа: если прием будет недостаточно надежным, то перебор быстро остановится. Хорошей альтернативой Reaver Pro может стать реализованный программный модуль для WiFi Pineapple Mark IV (и серьезный набор аккумуляторных батарей для его питания). Пока все, что предлагает создатель Reaver Pro, - это возможность приостановить атаку, чтобы в следующий раз продолжить с прерванного места.

5. 16dBi Yagi Antenna

цена: 30 $

Все беспроводные устройства обладают серьезным недостатком - ограниченным радиусом действия. Надежный прием часто является ключевым параметром для успешной реализации атаки. Чем ближе ты будешь сидеть к цели вместе со своими «странными» коробочками-устройствами - тем больше внимания ты будешь привлекать и больше подозрений вызывать. Чем дальше от цели - тем это безопасней и незаметней. Существуют всенаправленные (так называемые omni), а также узконаправленные антенны. Для примера мы взяли представителя второго типа - 16dBi Yagi Antenna. Эта узконаправленная антенна позволяет находиться на достаточном расстоянии от беспроводной сети и сохранять необходимый уровень сигнала. Благодаря коннектору RP-SMA ее можно подключить к адаптеру ALFA AWUS036H, «коробочке» WiFi Pineapple, донглу Ubertooth One, а также ко многим другим Wi-Fi-устройствам. Важно понимать, что это лишь одна из тысяч самых разных антенн. В Сети не только продается огромное количество самых разных антенн с разнообразными характеристиками, но и лежит немало инструкций о том, как быстро сварганить антенну из подручных материалов (например, из банки или проволоки).

6. USB Rubber Ducky

цена: 69,99 $

В одном из недавних номеров у нас была статья о зловредных USB-устройствах, построенных на программируемой плате Teensy. Идея в том, чтобы эмулировать HID-устройство (клавиатуру) и, пользуясь тем, что система воспринимает их как доверенные, эмулировать ввод, который создает в системе нужные нагрузки (например, открытие шелла). USB Rubber Ducky является аналогом Teensy. Сердце устройства - 60-мегагерцевый 32-битный AVR-микроконтроллер AT32UC3B1256, однако хардкодить что-то на низком уровне не требуется. Устройство поддерживает удивительно простой скриптовый язык Duckyscript (похожий на обычные bat-сценарии), на котором к тому же уже реализованы всевозможные пейлоады. Запустить приложение, создать Wi-Fi-бэкдор, открыть reverse-шелл - можно сделать все то же самое, как если бы ты имел физический доступ к компьютеру. Еще большую гибкость предоставляет дополнительное хранилище в виде microSD карточки, на которой можно одновременно разместить несколько пэйлоадов. Функциональность можно расширить за счет подключаемых библиотек, тем более что сама прошивка, написанная на чистом С, полностью открыта и хостится на гитхабе. Микросхема очень маленькая, но для того, чтобы сделать ее использование абсолютно незаметным, разработчики предлагают для нее специальный корпус от флешки.

7. Throwing Star LAN Tap

цена: 14,99 $

Следующий хак-девайс также предусматривает, что у атакующего есть доступ: правда, не к конкретному компьютеру, а к кабелям локальной сети. И нужен он для пассивного и максимально незаметного мониторинга сегмента сети. Фишка в том, что его невозможно обнаружить программными средствами, - фактически это просто кусок кабеля, который никак себя не выдает. Как это возможно? Throwing Star LAN Tap выглядит как небольшая микросхема крестообразной формы, на концах которой расположены четыре Ethernet-порта. Представим, что нам надо перехватить трафик между двумя хостами (А и В), соединенными кабелем. Для этого просто перерезаем кабель в любом месте и соединяем получившийся разрыв через Throwing Star LAN Tap. Соединять разрыв надо через порты J1 и J2, в то время как J3 и J4 используются для мониторинга. Тут надо отметить, что J3 и J4 подключены только к жилам, ответственным за получение данных, - это намеренно сделано для того, чтобы мониторящая машина могла случайно послать пакет в целевую сеть (что выдаст факт мониторинга). Throwing Star LAN Tap спроектирована для мониторинга сетей 10BaseT и 100BaseTX и для своей работы не требует подключения источников питания. Благодаря тому что устройство не использует никакого электропитания, оно не может мониторить сети 1000BaseT. В таком случае ему приходится снижать качество связи, заставляя машины общаться на более низкой скорости (обычно скорости 100BASETX), которую уже можно пассивно мониторить. Девайс несложно спаять самому, все схемы открыты (концепция Open Source hardware).

8. GSM/GPS/Wi-Fi-глушилки

цена: От 100 $

Разговаривая о хакерских устройствах, мы не могли обойти такой класс девайсов, как jammer’ы или, говоря по-русски, глушилки. Мы намеренно не стали выделять какой-то отдельный девайс, а решили посмотреть целый класс таких устройств. Все они, независимо от технологии, которую требуется заглушить, основываются на одном и том же принципе - замусоривании эфира. Это одинаково работает для сотовых сетей (GSM), где телефон общается с базовой станцией, или, к примеру, GPS-приемника, который для определения координат должен держать связь сразу с несколькими спутниками. Девайсы отличаются радиусом действия, мощностью, размерами и вообще внешним видом. Подавители сигнала могут быть стационарными (большие бандуры с антеннами) или мобильными, замаскированными, к примеру, под пачку сигарет. В Сети можно найти огромное количество джеммеров, особенно если посмотреть китайские интернет-магазины. Сейчас бушуют споры о том, насколько легально использование подобных глушилок в России. В прошлом году их всерьез предлагали использовать в школах, когда выяснилось (вот это открытие!), что, несмотря на все запреты, школьники все равно проносили мобильники во время сдачи ЕГЭ.

9. RFID 13.56MHz Mifare Reader and Writer Module

цена: 65 $

Последние несколько лет одним из неотъемлемых атрибутов каждого офисного работника стала пластиковая карта, позволяющая открывать дверные замки рабочих кабинетов и помещений. Речь идет о картах Mifare Classic 1K. Карта представляет собой пластиковую карту, внутри которой размещена микросхема (чип) с защищенной памятью, приемник, передатчик и антенна. Объем памяти этой карты составляет 0,5, 1 или 4 Кб, а вся память разбита на 16 секторов. Каждый сектор состоит из четырех блоков (три информационных и один для хранения ключей). Минимальный срок хранения данных в памяти карты Mifare составляет 10 лет, а число циклов записи - около 100 000. Такие карты относятся к пассивным устройствам хранения данных, то есть для ее работы и бесконтактной передачи данных энергия и батарея не нужна. Расстояние до считывателя, на котором начинается передача данных, определяется мощностью передатчика считывателя и чувствительностью приемника карты. Если тебе необходимо скопировать такую карту или просто посмотреть, что же там записано, в твоем распоряжении существуют различного рода девайсы. Ведь это так удобно: карты, бывает, ломаются или теряются:). Наиболее популярный девайс для таких затей - bit.ly/MQlw6e , стоимостью всего 65 долларов. К нему прилагаются несколько «болванок» карт, на которые можно производить клонирование, что позволит тебе сразу окунуться в мир социотехнических методов хакинга. К слову, транспортные компании, осуществляющие пассажирские перевозки, очень часто используют технологию Mifare Ultralight. Помимо этого, существует несметное количество других устройств для работы с менее популярными клиентами в беспроводных сетях связи, например NFC, ZigBee и многие другие. Технология NFC, кстати, является логическим продолжением семейства RFID, работать с которой можно даже с помощью передовых мобильных устройств.

10. KeyGrabber

цена: 38–138 $