Очистить ключи безопасной загрузки. Как снять пароль с BIOS и HDD на ноутбуке

Программный код BIOS (Basic Input/Output System) рождается в лабораториях разработчиков.

Наиболее известные из них - фирмы Award и AMI.

Затем каждый производитель материнских плат адаптирует BIOS к конкретной модели и по своему усмотрению отключает (блокирует) определенные функции.

Причем заблокированными могут оказаться многие функции, влияющие на «тонкую» настройку BIOS, и от которых, в свою очередь, зависит производительность компьютера.

Для чего же производители материнских плат блокируют некоторые функции?

Прежде всего, это делается в целях упрощения процедуры настройки Setup BIOS.

Отключают и те функции, которые в конкретной материнской плате отсутствуют, но могут быть задействованы в следующих модификациях.

Используя специальное программное обеспечение (утилиты), можно разблокировать практически все отключенные функции и опции в BIOS.

После модификации результаты необходимо сохранить в отдельном файле и затем произвести обновление BIOS.

При загрузке Setup BIOS на экране монитора можно будет увидеть новые дополнительные возможности настройки.

Для каждой фирмы нужна своя утилита.

Обладателям Award BIOS понадобится утилита Modbin, а для тех, у кого на компьютере установлена AMI BIOS, необходимо скачать программу AMIBCP.

Интересен тот факт, что утилита AMIBCP разработана программистами самой фирмы AMI.

Практика

Прежде всего, следует подготовить необходимое программное обеспечение.

Для модификации потребуются утилита для обновления («прошивальщик»), файл с действующей версией BIOS и утилита для модификации.

Утилиту для «прошивки» можно найти в Интернете на сайте производителя материнской платы или на компакт-диске, прилагающемся к «материнке».

После чего ее необходимо скопировать на жесткий диск компьютера.

Файл, в котором размещена текущая версия BIOS, можно получить с помощью этой утилиты.

Утилиты для модификации BIOS можно скачать из Интернета.

В качестве примера рассмотрим случай, когда на компьютере установлена AMI BIOS.

Что касается BIOS от Award, то принцип модификации аналогичен, и в этой статье рассматриваться не будет.

Утилита AMIBCP является DOS-программой и без проблем загружается под Windows без перезагрузки в режим эмуляции MS-DOS.

Объем AMIBCP (файл amibcp75.exe

) в распакованном виде составляет 542 Кбайт.

После загрузки утилиты AMIBCP необходимо с клавиатуры ввести имя файла, содержащего BIOS, например, 7vr_f4.bin

.

Далее, находясь в главном меню программы, ищем раздел «Configure Setup Data

» и просматриваем по порядку все подразделы.

Особенно интересны для нас будут подразделы «Chipset Setup

» и «BIOS Features Setup

».

Сама модификация заключается в активации заблокированных опций.

В каждом подразделе присутствуют столбцы с заголовками «Option Name », «Active », «Rights », «Optimal » и «FailSafe ».

Заблокированные опции подсвечены, напротив этих опций в столбце «Active

» указано значение «No

».

Клавишами Page Up

и Page Down

можно задействовать ту или иную заблокированную установку.

Возможны случаи, когда в столбце с заголовком «Option Name

» названия опций на экране полностью отсутствуют.

В таком случае придется включать все опции подряд «вслепую».

Закончив изменения, выходят в главное меню программы AMIBCP и, нажимая на клавишу , сохраняют модифицированный BIOS в файле.

После сохранения модифицированного файла применяют «прошивальщик» - утилиту для обновления BIOS.

Заключение

Ряд производителей материнских плат выпускает свои фирменные программы для обновления BIOS непосредственно в среде Windows.

К их числу относятся утилиты фирм Gigabyte, ASUS, Intel и др.

Перед прошивкой следует убедиться в том, что в Setup BIOS разрешено обновление - в разделе BIOS Features Setup параметр BIOS Flash Protection должен находиться в положении Disabled или Auto.

После «прошивания» производят перезагрузку компьютера и входят в Setup BIOS.

В практике модификации были случаи, когда в BIOS оказывались заблокированными настройки, позволяющие повышать производительность системы.

А именно: возможность изменять напряжение на шине AGP в интервале 1,5 - 1,8 В с шагом 0,1 В и на модулях памяти DDR в пределах 2,5 - 2,8 В с шагом 0,1 В, а также увеличивать на 5, 7,5 или 10% штатное напряжение на ядре процессора.

Имели место случаи, когда в BIOS были заблокированы режим S.M.A.R.T. для жестких дисков и режим Bypass Mode для оптимальной работы CPU.

Интересной оказалась и заблокированная опция в подразделе Hardware Monitor - Slow Down CPU Duty Cycle.

При переходе системы в режим Doze тактовая частота CPU уменьшается.

С помощью этой опции можно установить другое значение тактовой частоты CPU в процентах от предыдущего.

В заключение хочу напомнить: не стоит из-за полного контроля над BIOS терять голову.

И поэтому к модификации и изменению параметров следует подходить с некоторой долей осторожности и с пониманием того, что вы делаете и на что идете.

Дебют линейки твердотельных накопителей Intel Optane 900p с памятью 3D XPoint

Корпорация Intel официально представила первые твердотельные накопители для ПК и рабочих станций, созданные на основе перспективной памяти 3D XPoint.

Устройства вошли в линейку Optane 900p, доступны в версиях объёмом 280 и 480 Гбайт, а их главными преимуществами над решениями конкурентов, как и в случае серверных аналогов, являются высокое быстродействие при работе с мелкими файлами наряду с большим ресурсом записи.

Накопители Intel Optane 900p доступны как в виде низкопрофильных карт расширения PCI-E, так и в виде 2,5-дюймовых устройств с разъёмом U.2 (только 280-гигабайтные модели).

В обоих случаях каналом передачи информации выступают четыре линии интерфейса PCI Express 3.0.

Максимальные скорости последовательного чтения и записи составляют 2500 и 2000 Мбайт/с соответственно, а быстродействие при работе со случайными 4-килобайтными блоками достигает 550 тыс. IOPS при чтении и 500 тыс. операций при записи.

Одним из достоинств представленных NVMe-накопителей является их ресурс.

Параметр TBW (суммарное число записываемых байтов) для 480-гигабайтной модели составляет 8760 Тбайт, а у модели объёмом 280 Гбайт он равен 5110 ТБ.

Таким образом, данные накопители можно гарантированно перезаписать свыше 18 тысяч раз.

Что касается рекомендованной стоимости, то накопитель Intel Optane 900p объёмом 480 Гбайт обойдётся минимум в $600, а 280-гигабайтная модель была оценена чипмейкером в 390 долларов.

На все устройства распространяется пятилетняя гарантия производителя.

Новые наборы драйверов GeForce 388.10 и Radeon Crimson ReLive 17.10.3

Выход Wolfenstein: The New Colossus подтолкнул AMD и Nvidia выпустить свежие пакеты драйверов, призванные решить проблемы, связанные с нестабильной работой нового шутера.

Оба выпуска носят статус бета-версий и не несут в себе новых игровых оптимизаций.

Пакет драйверов Radeon Software Crimson ReLive Edition 17.10.3 исправляет «зависания» и «вылеты» в играх Wolfenstein: The New Colossus и Destiny 2 на графических адаптерах серии Radeon RX Vega.

Игровые оптимизации для данных проектов включены в «красный» набор драйверов, начиная с предыдущей версии (17.10.2).

Тем временем Nvidia, дабы не заставлять геймеров ждать выхода Game Ready драйвера, оптимизированного специально для нового шутера от MachineGames, выпустила небольшую «заплатку» в виде GeForce 388.10 Hotfix.

Ключевой задачей нового релиза стало обеспечение стабильной работы Wolfenstein: The New Colossus на видеокартах поколения Kepler.

Выход полноценного Game Ready драйвера намечен на следующую неделю.

Новый зловред для хищения денег из банкоматов

«Лаборатория Касперского» обнаружила новую вредоносную программу, позволяющую злоумышленникам красть деньги из банкоматов.

Сообщается, что зловред носит имя Cutlet Maker.

Для осуществления атаки на банкомат преступнику необходимо получить доступ к его USB-порту.

После этого нужно последовательно использовать ряд программных инструментов.

В состав Cutlet Maker входит специальный модуль Stimulator, который отображает количество и номинал банкнот в кассетах банкомата.

Это позволяет злоумышленнику изначально выбрать ячейку, содержащую самую большую сумму денег, а не действовать «вслепую», перебирая кассеты одну за другой.

Таким образом, сокращается время на проведение атаки, а следовательно, снижаются шансы на поимку преступников на месте ограбления.

Ситуация ухудшается ещё и тем, что зловред Cutlet Maker предлагается любому желающему на подпольном интернет-рынке.

Вредоносная программа стоит $5000, причём набор включает пошаговую инструкцию.

Таким образом, совершить преступление сможет даже самый неопытный злоумышленник.

Пока не ясно, кто именно стоит за разработкой Cutlet Maker.

Но анализ показывает, что для создателей вредоносной программы английский язык не является родным.

Apple может блокировать смартфоны с неоригинальным дисплеем

С выходом iOS 11.0.3 у компании Apple появилась возможность блокировать смартфоны и планшеты с установленным неоригинальным дисплеем.

Следовательно, теперь «яблочный» производитель может удаленно управлять девайсами и отслеживать, какие в них используются компоненты.

Apple прокомментировала обновление:

«Решена проблема неработающего сенсорного ввода на iPhone 6S, из-за которой экраны некоторых устройств не реагировали на прикосновения, получив контрафактные комплектующие.

Замена неисправных дисплеев на неоригинальные может стать причиной ухудшения качества изображения и неполадок в работе.

Ремонт, сертифицированный Apple, выполняется экспертами, которые используют оригинальные детали.»

Ранее от владельцев iPhone 6S поступали жалобы на брак дисплея.

Некоторые пользователи отремонтировали свои гаджеты не в сертифицированных сервисных центрах.

В какой-то момент у них перестал работать сенсорный ввод.

Затем Apple выпустила обновление, удалённо устранив проблему.

Также производитель настоятельно рекомендовал ремонтировать iPhone только в авторизированных сервисных центрах.

Таким образом, в какой-то момент миллионы iPhone, iPad и прочих продуктов Apple способны перестать работать, если они были отремонтированы сторонними специалистами.

В Chrome для Windows появился антивирус

Компания Google выпустила новую версию десктопного браузера Chrome для Windows.

Обновление приносит встроенные возможности для борьбы с вредоносным кодом.

Так, теперь Chrome определяет были ли изменены настройки браузера без ведома пользователя и предлагает в случае изменения вернуть настройки к прежнему виду.

Также в браузере появился своего рода встроенный антивирус.

Он будет предлагать удалить любую подозрительную или вредоносную программу с ПК, в том числе при незаметной инсталляции.

Для определения вредоносное используется движок компании ESET.

Обновление начало постепенно распространяться для пользователей Chrome для Windows.

Включаем ноутбук и видим такое... Прекрасная картинка не правда ли? Полагаю, те кто благополучно забыл пароль на BIOS, или кто-то шибко умный так пошутил с ноутбуком, со мной не согласятся. Вам еще не доводилось сбрасывать забытый пароль BIOS на ноутбуке? Поверьте, это занятие не для слабонервных, где шансы на успех стремятся к нулю.

Дело в том, что в отличие от обычных компьютеров, в ноутбуках, пароли как правило хранятся в энергонезависимой памяти. Нет тут и перемычек для сброса BIOS к заводским установкам, да и снятие батарейки редко приводит к сбросу пароля. Остается положиться либо на удачу в подборе кода разблокировки, либо на замену BIOS и всяким "шаманствам" с отпаиваем ножек EEPROM (есть такие материалы в сети). Так что ещё раз подумайте, прежде чем запаролите ноутбук через BIOS.

Если мои предостережения вас все-таки не остановили, полюбуйтесь на картинку ниже, нечто подобное предстоит увидеть, разобрав notebook для снятия пароля.

Теперь страшно? Ладно, я пошутил, так кардинально разобрать eMachines E510 пришлось по другой причине. В данном случае все решалось проще...

Снятие пароля с BIOS ноутбука eMachines E510

В общем, принесли ноутбук с просьбой посмотреть что можно сделать и привести в рабочее состояние. Предварительно он побывал в сервисе, где ему был вынесен вердикт о необходимости замены запароленного жесткого диска. Видимо там же, до кучи, установили и пароль на BIOS (чтобы не было соблазна обратиться куда-то еще?). Утверждать не берусь, но владелец о пароле на включение ноутбука представления не имеет, а ведь пароль на жесткий диск спрашивается уже после…

Ну что, для начала попробуем снять пароль с BIOS ноутбука. Полазив по сети, я понял, что последние дельные советы закончились году этак в 2005. Теперь безвозмездно никто делиться секретами не желает. Встречаются, правда, специализированные форумы (на которых для начала необходимо пройти регистрацию), где выкладывают разные коды для разблокировки по просьбе участников, однако источники держат в строжайшем секрете и овеяны они ареалом таинственности (наверное для того чтобы подчеркнуть свою избранность перед остальными).

В конце статьи я дам ссылочку на один такой таинственный источник, который помог разблокировать жесткий диск TOSHIBA без общения с этими "гуру". А вывел меня туда англоязычный GOOGLE.

Снять пароль с BIOS на eMachines E510 оказалось совсем не сложно, нужно было лишь перемкнуть контакты батарейки . Честно говоря на успех особенно не надеялся, но иногда простые методы оказываются весьма эффективны. Я не утверждаю что данный способ разблокировки подойдет для всех ноутбуков, однако попробовать стоит, тем более он не требует никаких особых знаний и навыков.

Ноутбук eMachines E510 практически мечта сервисника (если не требуется серьезный ремонт), т.к. предоставляет легкий доступ к внутренностям. К примеру, почистить его можно сняв всего лишь одну заднюю крышку, правда защелки ну очень тугие. Сняв крышку, получаем доступ и к искомой батарейке:

Внимание! Перед тем как замыкать контакты, необходимо отключить питание и вынуть аккумулятор из ноутбука. На всякий случай подержал отвертку (именно ей и замыкал) пару минут, потому как точно не знал и не знаю сколько необходимо. Главное результат - пароля на BIOS как не бывало! Однако счастье было не долгим…

Снятие пароля с HDD TOSHIBA MK1246GSX

Вот тут меня ждала главная засада. Чтобы понимать о чем речь, почитайте статью Парольная система современных HDD . Статья не моя, просто разместил у себя в блоге, чтобы не пропала (с удовольствием дополню ссылкой на первоисточник, когда узнаю автора).

Статью привел только для ознакомления с чем мы имеем дело, советы из неё не помогли. Если вы внимательно прочли текст, то заметили, что Master-пароль с ноутбука вводить не рекомендуется, он его преобразует. Однако, я не случайно писал в начале темы про специализированные форумы и "гуру". Не надо быть гением, чтобы понять - коды разблокировки берутся явно не из головы, а в сверхестественные возможности и избранность я не верю.

Полез в дебри интернета и наткнулся на занимательную статью BIOS Password Backdoors in Laptops в блоге Dogbert"s Blog . Тут нашлась и ссылка на online калькулятор для снятия паролей.

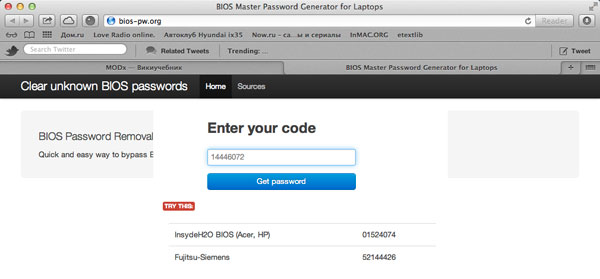

Смысл в том, что после трех неправильных попыток ввода пароля на доступ к жесткому диску, выдается некий код - Encrypt HDD Key :

Пришло время делиться, обещанной в начале темы, ссылкой: BIOS Password Removal for Laptops . Огромное спасибо автору данного ресурса. На мой запрос (ввел свой Encrypt HDD Key) было выдано два кода разблокировки, для Acer, HP и Fujitsu-Siemens. Код для Acer мне прекрасно подошел, ведь eMachines практически тот же Acer. Пароль с HDD был благополучно снят:)

Если вы считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.

Ситуации бывают разные. Бывает так, что ваш друг или знакомый решил изменить конфигурацию своего компьютера. Попросил вас помочь ему в этом деле. Вы приезжает к нему, а он оказывается, не помнит ранее установленный пароль на вход в BIOS. Или же вы сами, когда то, занявшись защитой своего ПК, установили на систему ввода-вывода пароль, а теперь не можете его вспомнить.

В подобных ситуациях может спасти только сброс пароля BIOS. При этом сделать это можно двумя способами: сброс настроек BIOS с помощью специальной перемычки CMOS на материнской плате (для этого ПК должен быть полностью обесточен); воспользоваться позабытыми DOS-командами через интерфейс командной строки.

Разблокировка BIOS на ПК

Если сбросить пароль и обнулить настройки системы ввода-вывода вам необходимо на настольном компьютере, оснащенном современной материнской платы, то для этого на ней существует специальная кнопка “Clear CMOS”, однако встречается она не на всех моделях. Если это ваш случай, то просто выключите компьютер из сети, вскройте системный блок и нажмите на эту кнопку. Настройки BIOS будут полностью сброшены.

Если описанной выше кнопки на материнской плате вашего ПК нет, вам приодеться поискать на ней специально предназначенные для сброса настроек BIOS контакты с перемычкой. Найти их легко, они обозначены надписью CMOS. Отключите ПК от сети и замкните перемычкой (джампером) вторую пару контактов. После чего, примерно секунд через 10-15 верните перемычку обратно на первую пару контактов.

В случае если вы не смогли найти эту перемычку, то сбросить настройки можно вытащив на 2-3 минуты батарейку.

Сброс пароля BIOS на ноутбуке

Три способа сбросить пароль, о которых рассказано выше подходят только для настольных ПК, а что делать, если вы пользуетесь ноутбуком? Ведь на его материнской плате вообще может не быть перемычек? В этом случае вам необходимо найти документацию по вашему лэптопу и досконально ее изучить, дабы убедиться в том, что перемычек и кнопок на мат. плате нет. Вдруг окажется что есть?

В том случае если перемычек на плате производителем не предусмотрено, тогда вам придется использовать программный метод сброса пароля БИОС на ноутбуке. Для этого вам понадобится загрузочный диск DOS или же установочный диск Windows с возможностью загрузки командной строки. Кроме того, если вы можете войти в Windows под учетной записью администратора, то загрузочные диски вам не понадобятся.

Итак. Перед нами командная строка. Вводим в ней команду debug.exe и жмем “Enter”. Затем, последовательно вводим команды:

o702E

o71FF

q

Примечание . После ввода каждой команды нужно нажать кнопку “Enter”.

Вот практически и все. После того как произойдет перезагрузка ПК, на экране монитора появится сообщение о том, что в CMOS произошла ошибка. И одновременно с этой ошибкой вам будет предложено проверить или выполнить настройки BIOS. Настройки BIOS сброшены и вы можете продолжить, в зависимости о того что вам нужно: восстановить параметры ПК или изменить их.

Сегодня каждый рядовой пользователь имеет возможность регулярно обновлять BIOS, и этим, пожалуй, никого не удивишь. А вот то, что BIOS можно модифицировать, включая в его установках скрытые дополнительные параметры, — об этом знают лишь немногие опытные пользователи. Эта статья адресована, прежде всего, тем, кто занимается оптимизацией и постоянно ищет пути для повышения производительности своего "железного друга ", кто не боится рисковать и ставит на своем компьютере смелые эксперименты.

Откуда берет свое начало BIOS (Basic Input/Output System) — базовая система ввода/вывода? Ее программный код рождается в лабораториях разработчиков. Наиболее известные из них — фирмы Award и AMI . Затем каждый производитель материнских плат адаптирует BIOS к конкретной модели и по своему усмотрению отключает (блокирует) определенные функции. Причем заблокированными могут оказаться многие функции, влияющие на "тонкую" настройку BIOS, и от которых, в свою очередь, зависит производительность компьютера.

Для чего же производители материнских плат блокируют некоторые функции? Прежде всего, это делается в целях упрощения процедуры настройки Setup BIOS. Отключают и те функции, которые в конкретной материнской плате отсутствуют, но могут быть задействованы в следующих модификациях. Используя специальное программное обеспечение (утилиты), можно разблокировать практически все отключенные функции и опции в BIOS. После модификации результаты необходимо сохранить в отдельном файле и затем произвести обновление BIOS. При загрузке Setup BIOS на экране монитора можно будет увидеть новые дополнительные возможности настройки. Для каждой фирмы нужна своя утилита. Обладателям Award BIOS понадобится утилита Modbin , а для тех, у кого на компьютере установлена AMI BIOS, необходимо скачать программу AMIBCP . Интересен тот факт, что утилита AMIBCP разработана программистами самой фирмы AMI.

А теперь перейдем к самому главному — к практическим занятиям. Прежде всего, следует подготовить необходимое программное обеспечение. Итак, для модификации потребуются утилита для обновления ("прошивальщик"), файл с действующей версией BIOS и утилита для модификации. Утилиту для "прошивки" можно найти в Интернете на сайте производителя материнской платы или на компакт-диске, прилагающемся к "материнке". После чего ее необходимо скопировать на жесткий диск компьютера. Файл, в котором размещена текущая версия BIOS, можно получить с помощью этой утилиты. Утилиты для модификации BIOS можно скачать из Интернета: для Award по адресу http://www.biosmods.com/download.php , а для AMI — Файл, содержащий BIOS, желательно разместить на жестком диске в одной папке вместе с утилитой для ее модификации. Обязательно перед модификацией сделайте резервную копию файла с BIOS. Теперь, когда все готово, можно смело загружать утилиту.

В качестве примера рассмотрим случай, когда на компьютере установлена AMI BIOS. Что касается BIOS от Award, то принцип модификации аналогичен, и в этой статье рассматриваться не будет. Утилита AMIBCP является DOS-программой и без проблем загружается под Windows без перезагрузки в режим эмуляции MS-DOS. Объем AMIBCP (файл amibcp75.exe) в распакованном виде составляет 542 Кбайт. После загрузки утилиты AMIBCP необходимо с клавиатуры ввести имя файла, содержащего BIOS, например, 7vr_f4.bin . Далее, находясь в главном меню программы, ищем раздел "Configure Setup Data" и просматриваем по порядку все подразделы. Особенно интересны для нас будут подразделы "Chipset Setup" и "BIOS Features Setup". Сама модификация заключается в активации заблокированных опций. В каждом подразделе присутствуют столбцы с заголовками "Option Name", "Active", "Rights", "Optimal" и "FailSafe". Заблокированные опции подсвечены, напротив этих опций в столбце "Active" указано значение "No". Клавишами Page Up и Page Down можно задействовать ту или иную заблокированную установку. Возможны случаи, когда в столбце с заголовком "Option Name" названия опций на экране полностью отсутствуют. В таком случае придется включать все опции подряд "вслепую". Закончив изменения, выходят в главное меню программы AMIBCP и, нажимая на клавишу F10, сохраняют модифицированный BIOS в файле. После сохранения модифицированного файла применяют "прошивальщик" — утилиту для обновления BIOS. Ряд производителей материнских плат выпускает свои фирменные программы для обновления BIOS непосредственно в среде Windows. К их числу относятся утилиты фирм Gigabyte, ASUS, Intel и др. Перед прошивкой следует убедиться в том, что в Setup BIOS разрешено обновление — в разделе BIOS Features Setup параметр BIOS Flash Protection должен находиться в положении Disabled или Auto. После "прошивания" производят перезагрузку компьютера и входят в Setup BIOS. В моей практике модификации были случаи, когда в BIOS оказывались заблокированными настройки, позволяющие повышать производительность системы. А именно: возможность изменять напряжение на шине AGP в интервале 1,5... 1,8 В с шагом 0,1 В и на модулях памяти DDR в пределах 2,5...2,8 В с шагом 0,1 В, а также увеличивать на 5; 7,5 или 10 % штатное напряжение на ядре процессора. Имели место случаи, когда в BIOS были заблокированы режим S.M.A.R.T. для жестких дисков и режим Bypass Mode для оптимальной работы CPU (см. рисунок).

Интересной оказалась и заблокированная опция в подразделе Hardware Monitor — Slow Down CPU Duty Cycle . При переходе системы в режим Doze тактовая частота CPU уменьшается. С помощью этой опции можно установить другое значение тактовой частоты CPU в процентах от предыдущего. В заключение хочу напомнить: не стоит из-за полного контроля над BIOS терять голову. И поэтому к модификации и изменению параметров следует подходить с некоторой долей осторожности и с пониманием того, что вы делаете и на что идете.

Защита информации в наше время играет огромную роль. Однако при помощи BIOS защитить компьютер можно только от несанкционированного доступа не очень искушенных пользователей. Вообще, защита в BIOS - это скорее пережиток прошлого, чем реальная необходимость. Хотя, с другой стороны, защита на уровне BIOS может поставить некоторый барьер от неосознанного изменения внутренних настроек BIOS любопытными детьми. И тем самым уберечь ваш компьютер от «самопроизвольного» разгона.

В арсенале BIOS имеется несколько возможностей защиты: защита паролем загрузки компьютера, защита паролем изменения настроек BIOS, защита загрузочного сектора жесткого диска, блокировка записи на дискету и блокировка чтения-записи жесткого диска.

Блокирование доступа

Для блокирования доступа к загрузке компьютера или изменению параметров BIOS используется система защиты паролем. Эта система действенна только до того момента, пока искушенный пользователь не залезет руками внутрь системного блока и не разомкнет цепь батарейка-BIOS. Возможно, вам также придется производить данные действия после того, как вы забудете нужный пароль доступа.

Для установки паролей используются команды Supervisor password и User Password (Set Supervisor password и Set User Password), которые находятся в главном меню настроек BIOS. В некоторых версиях BIOS эти команды могут размешаться в меню Security. Первая команда устанавливает пароль администратора, имеющего полные полномочия, а вторая - пароль пользователя с ограниченными возможностями доступа.

КАК ЭТО СДЕЛАТЬ?

Выберите команду Supervisor password и в появившемся поле введите пароль, представляющий собой буквенно-цифровую комбинацию латинского алфавита длиной не более восьми символов. Прописные и строчные буквы в пароле не различаются. После ввода нужной комбинации нажмите клавишу Enter. В открывшемся поле повторите ввод пароля и нажмите клавишу Enter. Если данные, введенные в первом и втором полях, совпадут, то вам будет сообщено об успешном сохранении пароля. Запомните введенную комбинацию, а лучше - запишите ее.

После определения пароля администратора, который предоставляет доступ как к загрузке компьютера, так и к настройкам BIOS, можно определить пароль пользователя, который открывает доступ только к загрузке компьютера. Создание этого пароля происходит аналогично созданию пароля администратора, только на этот раз выбирается команда User Password. Если ваш компьютер - персональный, то есть вы пользуетесь им единолично, то установка пароля пользователя не обязательна.

По умолчанию BIOS определяет защиту паролем только для блокирования доступа к собственным настройкам. Для распространения защиты паролем и на загрузку компьютера необходимо найти параметр Security Option (Password Check), который располагается в разделе Advanced BIOS Futures (BIOS Futures Setup). Этот параметр позволяет указать область действия пароля:

* значение Setup - защита настроек BIOS;

* значение System - защита загрузки компьютера;

* значение Always - защита и настроек BIOS, и загрузки компьютера.

После установки значений всех параметров - паролей и области их действия - необходимо в главном меню выбрать команду Save&Exit Setup и нажать клавишу Enter или Y. Это позволит сохранить сделанные изменения и перезагрузить компьютер. Теперь, если вы установили пароль на загрузку компьютера, после самотестирования BIOS предложит вам ввести пароль доступа. После рассказа о том, как поставить пароль, необходимо рассказать и о том, как его снять. Для того, кто помнит свой пароль администратора, сделать это будет очень просто: после включения компьютера войдите в меню настроек BIOS (попутно вам будет предложено ввести пароль для идентификации ваших прав на компьютер) и выберите команду Supervisor password или User Password. В обоих случаях вам будет предложено сначала подтвердить ваше знание текущего пароля, а после нажатия клавиши Enter - ввести новый. Если оставить поле пустым и просто нажать клавишу Enter, то пароль будет удален, а система защиты паролем разблокирована, о чем появится уведомительное сообщение. Если эта операция будет выполнена для пароля администратора, то пароль пользователя, если он и был, будет удален автоматически, о чем также появится сообщение. После удаления или изменения паролей необходимо сохранить изменения в BIOS и выполнить перезагрузку компьютера.

Разблокирование BIOS

Если же вы забыли пароль, то единственным надежным выходом в этом случае будет обнуление текущих значений параметров BIOS с помощью переключателей на материнской плате или временного изъятия питающей батарейки.

Однако это единственная возможность. Как для Award Bl6S так и для AMIBIOS существует достаточно большой набор так называемых технических или инженерных паролей. Эти пароли исходно «зашиты» в BIOS и могут использоваться для разблокирования компьютера параллельно с паролями, установленными пользователем. Удалить или изменить, в отличие от пользовательских, эти пароли нельзя. Единственное неудобство технических паролей заключается в том, что они подходят не ко всем версиям BIOS.

Например, если на компьютере стоит Award BIOS версии 4.50G, то можно использовать технический пароль AWARD SW (пароль вводится прописными буквами).

Кроме технических паролей можно попробовать использовать различные программы для снятия пароля, например AMIPASS или PASSCMOS. Однако для их запуска сначала нужно загрузить операционную систему, что невозможно пока не будут выполнены команды блокированного BIOS.

Блокирование доступа к загрузочному сектору

Загрузочный сектор жесткого диска - излюбленное место «прописки» разнообразных вирусов, ибо только в нем можно гарантированно запуститься и начать заражение остальной части текущего жесткого диска, а также других носителей, связанных с данным компьютером. Для предотвращения несанкционированных проникновений в загрузочную часть жесткого диска в BIOS имеется специальный параметр, блокирующий любые попытки записи. При этом блокировка осуществляется для всех записей - никаких фильтров тут пока не предусмотрено. Поэтому, если вы ставите операционную систему Windows, утилиты от Norton или какую-либо другую программу, «прописывающуюся» в загрузочном секторе, эта часть жесткого диска должна быть открыта для записи.

Для антивирусного блокирования на уровне BIOS используется параметр Boot Sector Virus Protection (Virus Warning, Anti-Virus Protection) , который размещается в разделе Standard CMOS Futures (Advanced CMOS Futures). Если для этого параметра установлено значение Disable, то он отключен, и запись в загрузочный сектор разрешена. Если параметр имеет значение Enable - загрузочный сектор заблокирован, и вы можете столкнуться с трудностями при инсталляции новых программных продуктов.

В целом блокировка загрузочной записи жесткого диска - это анахронизм, который сейчас легко заменяет любая антивирусная программа. Такая программа не защищает загрузочный сектор от записи, а проверяет его содержимое на наличие вирусов. Как следствие, вам не придется задаваться вопросом, почему та или иная программа «не хочет» устанавливаться на ваш жесткий диск.

Блокирование копирования данных

Возможность защиты информации, хранящейся на компьютере, путем запрета записи на флоппи-диски, осталась в BIOS с тех давних времен, когда это был единственный способ переноса информации. Сейчас трехдюймовые дискеты медленно, но верно «вымирают» - их заменяют более вместительные компактные носители, например перезаписываемые компакт-дис- ки или флэш-карты. Тем не менее, обезопасить данные от несанкционированного копирования на флоппи-диски возможно.

Параметр, управляющий чтением-записью дискеты, называется Floppy Disk Access Control (R/W) (Floppy Access Control, Diskette Write) и находится в разделе BIOS Features Setup. Этот параметр может принимать следующие значения:

* Read only (Disabled) - только чтение, функция записи на дискету блокирована;

* Read/Write (Enabled) - полный доступ для чтения-записи.

Аналогичный параметр существует и для жестких дисков, но не у всех типов BIOS, и не для всех версий. Трудно придумать задачу для жесткого диска у которого блокирована функция записи, и тем не менее, возможность такой блокировки имеется.

Параметр, управляющий чтением-записью жесткого диска, называется Hard Disk Access Control и также размещается в разделе BIOS Features Setup. Этот параметр может принимать два значения:

* Read only - только чтение, запись на диск блокирована; * Read-Write (Enabled) - полный доступ для чтения-записи.